- FutureNet製品活用ガイド

- FutureNet NXR,VXRシリーズ

- NAT・フィルタ編

FutureNet

NXR,VXRシリーズ

NAT・フィルタ編

1. フィルタ設定

1-8. フローリスト設定

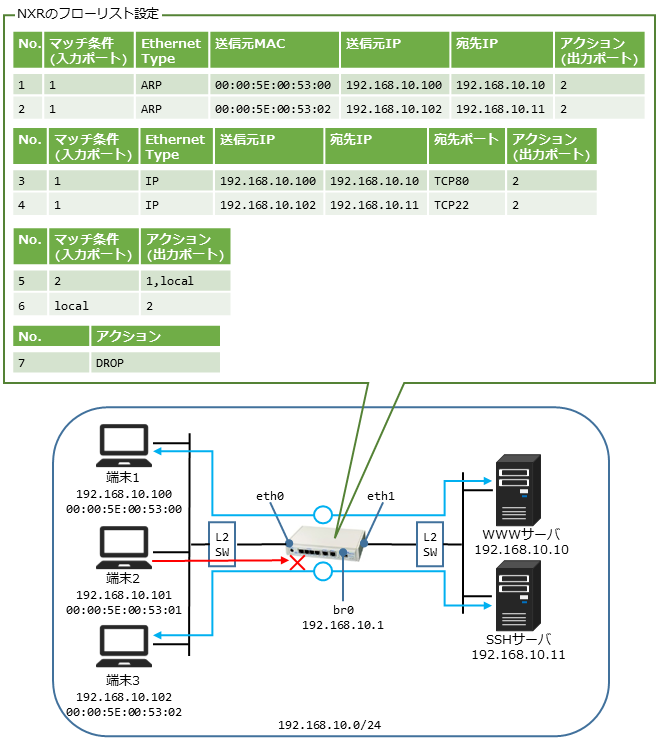

ブリッジインタフェースにフローリストを適用する設定例です。なおフローリスト設定は仮想スイッチ機能対応機種でのみ利用することができます。

【 対象機種 】NXR-650,NXR-610Xシリーズ,NXR-530,NXR-160/LW,NXR-G180/L-CA,NXR-G200シリーズ,NXR-G110シリーズ,VXRシリーズ(2022/3現在)

最新の対応状況は、各製品の更新履歴やユーザーズガイドをご確認ください。

| コンテンツ | |||||

| 構成図 | 設定例 | 設定例解説 | 端末の設定例 | 補足 | 付録 |

【 構成図 】

- フローリストの設定条件は以下とします。

– Ethernet0インタフェース側の端末1からWWWサーバへの通信(ARP,宛先TCPポート番号80)を許可します。

– Ethernet0インタフェース側の端末2からSSHサーバへの通信(ARP,宛先TCPポート番号22)を許可します。

– Ethernet1インタフェース側からルータ宛およびEthernet0インタフェース側への通信を許可します。

– 上記以外の通信は破棄します。 - 各フローエントリで使用するポートはshow interface bridge Xで確認することができます。(Xはインタフェース番号)

この設定例では下記のように対応しているものとします。ポート番号 インタフェース名 ポート1 eth0 ポート2 eth1

【 設定例 】

〔NXRの設定〕

nxr530(config)#bridge flow-list flow file disk0:flowlist.txt

nxr530(config)#interface bridge 0

nxr530(config-bridge)#ip address 192.168.10.1/24

nxr530(config-bridge)#bridge set-flow flow

nxr530(config-bridge)#exit

nxr530(config)#interface ethernet 0

nxr530(config-if)#no ip address

nxr530(config-if)#bridge-group 0 port 1

nxr530(config-if)#exit

nxr530(config)#interface ethernet 1

nxr530(config-if)#no ip address

nxr530(config-if)#bridge-group 0 port 2

nxr530(config-if)#exit

nxr530(config)#exit

nxr530#save config

〔フローエントリの設定〕

in_port=1,dl_type=0x0806,dl_src=00:00:5E:00:53:02,nw_src=192.168.10.102,nw_dst=192.168.10.11,actions=output:2

in_port=1,dl_type=0x0800,nw_proto=6,nw_src=192.168.10.100,nw_dst=192.168.10.10,tp_dst=80,actions=output:2

in_port=1,dl_type=0x0800,nw_proto=6,nw_src=192.168.10.102,nw_dst=192.168.10.11,tp_dst=22,actions=output:2

in_port=2,actions=output:1,local

in_port=local,actions=output:2

actions=DROP

【 設定例解説 】

〔NXRの設定〕

1. <フローリスト設定>

フローリスト名をflowとし、フローエントリをまとめたフローリストのファイルを指定したダウンロード先からインポートします。ここでは外部ストレージからファイルをインポートします。

2. <bridge0インタフェース設定>

nxr530(config-bridge)#ip address 192.168.10.1/24

bridge0インタフェースのIPアドレスを設定します。

適用するフローリスト名を設定します。

3. <ethernet0インタフェース設定>

nxr530(config-if)#no ip address

ethernet0インタフェースのIPアドレスを無効にします。

ブリッジグループを設定します。

(☞) ブリッジグループの番号はbridgeインタフェースの番号と同一のものを設定します。またポートはブリッジグループ内でユニークなものを設定する必要があります。

4. <ethernet1インタフェース設定>

nxr530(config-if)#no ip address

ethernet1インタフェースのIPアドレスを無効にします。

ブリッジグループを設定します。

5. <設定の保存>

設定内容を保存します。

〔フローエントリの設定〕

入力ポート1で受信した以下のルールのARPフレームをポート2から出力します。

- 送信元MACアドレス … 00:00:5E:00:53:00

- 送信元IPアドレス … 192.168.10.100

- ターゲットIPアドレス … 192.168.10.10

入力ポート1で受信した以下のルールのARPフレームをポート2から出力します。

- 送信元MACアドレス … 00:00:5E:00:53:02

- 送信元IPアドレス … 192.168.10.102

- ターゲットIPアドレス … 192.168.10.11

入力ポート1で受信した以下のルールのIPv4パケットをポート2から出力します。

- 送信元IPアドレス … 192.168.10.100

- 宛先IPアドレス … 192.168.10.10

- 宛先TCPポート番号 … 80

入力ポート1で受信した以下のルールのIPv4パケットをポート2から出力します。

- 送信元IPアドレス … 192.168.10.102

- 宛先IPアドレス … 192.168.10.11

- 宛先TCPポート番号 … 22

入力ポート2で受信したフレームは、ポート1およびローカル(ルータ自身)へ出力します。

(☞) 設定したブリッジインタフェースを宛先にする場合は、ローカルを指定します。

入力ポートローカルで受信したフレームは、ポート2から出力します。

(☞) 設定したブリッジインタフェースを送信元にする場合は、ローカルを指定します。

該当しないパケットは全て破棄します。

【 端末の設定例 】

| 端末1 | 端末3 | WWWサーバ | SSHサーバ | |

| IPアドレス | 192.168.10.100 | 192.168.10.102 | 192.168.10.10 | 192.168.10.11 |

| サブネットマスク | 255.255.255.0 | |||

【 補足 】

〔forbidden-access-wan設定〕

TELNETとHTTPのforbidden-access-wanが有効になっている場合、それらを使用してbridgeインタフェースのIPアドレスにアクセスすることはできません。アクセスするためにはbridgeインタフェースでアクセスを許可するフィルタを設定します。

(☞) 一部機種の工場出荷状態では、ethernet0インタフェース以外からのTELNETサーバ,HTTPサーバへのアクセス禁止が有効になっています。

<IPアクセスリスト設定>

(config)#ip access-list br0_in permit 192.168.10.0/24 192.168.10.1 tcp any 880

IPアクセスリストbr0_inを以下のルールで設定します。

- 送信元IPアドレス192.168.10.0/24、宛先IPアドレス192.168.10.1、宛先TCPポート23番を許可

- 送信元IPアドレス192.168.10.0/24、宛先IPアドレス192.168.10.1、宛先TCPポート880番を許可

(☞) IPアクセスリストを設定しただけではフィルタとして有効にはなりません。フィルタリングを行うインタフェースでの登録が必要になります。

<bridge0インタフェース設定>

(config-bridge)#ip access-group in br0_in

IPアクセスグループのinフィルタにIPアクセスリストbr0_inを設定します。

【 付録 】

目次

更新情報

→ 一覧へ- 2026.04.01NXR,VXR

IPsec編

4-9. Cloudflare WAN 接続(IPsec NAT-T/二重トンネル/ECMP/フェイルオーバー) - 2026.04.01NXR,VXR

IPsec編

4-8. Cloudflare WAN 接続(IPsec/二重トンネル/ECMP/フェイルオーバー) - 2026.03.10CB

CB-230編

1.1 CB-230 シリアルポートからのアラーム(バッテリー電圧異常)を受けてMAをシャットダウンさせる - 2026.03.05NXR,VXR

REST-API編

2-8. exec系,showコマンドの実行(maint/cli) - 2026.01.20NXR,VXR

無線LAN編

5-6. 無線 LAN 設定(802.11ax/6 GHz/RADIUS)

カテゴリ

タグ

- CRG

- DDNS

- DHCP

- DNAT

- DNSインターセプト

- Ethernet

- IIJモバイル

- IKE Modeconfig

- IKEv2 Configuration Payload

- IPinIP

- IPoE

- IPv6

- KDDI

- L2TPv3

- MAP-E

- NGN

- NTTドコモ

- PBR

- Policy Based IPsec

- PPP

- PPPoE

- QoS

- RADIUS連携

- RAシリーズ

- Route Based IPsec

- SMS

- SNAT

- SoftBank

- UPnP

- URL転送

- VLAN

- VRRP

- Web認証

- WiMAX

- コンフィグロールバック

- ネットイベント

- フィルタ

- ブリッジ

- モニタログ

- ワイモバイル

- 仮想スイッチ

- 冗長化

- 無線LAN