FutureNet

NXR,VXRシリーズ

IPv6編

7.「v6プラス」接続設定

7-5. 「v6プラス」を利用したIPsec接続設定

株式会社JPIX(以下JPIX社)が提供する「v6プラス」のIPv4通信用に作成したIPv4 over IPv6トンネル上でIPsec接続する設定例です。なお、「v6プラス」側はRA(Router Advertisement)でIPv6プレフィックスの払い出しが行われることを想定しています。

※「v6プラス」は、JPIX社の登録商標です。

【 v6プラス機能対応機種 】

NXR-650,NXR-610Xシリーズ,NXR-530,NXR-160/LW,NXR-G200シリーズ,NXR-G180/L-CA,NXR-G120シリーズ,NXR-G110シリーズ(2023/10現在)

最新の対応状況は、各製品の更新履歴やユーザーズガイドをご確認ください。

| コンテンツ | |||||

| 構成図 | 設定例 | 設定例解説 | 端末の設定例 | 補足 | 付録 |

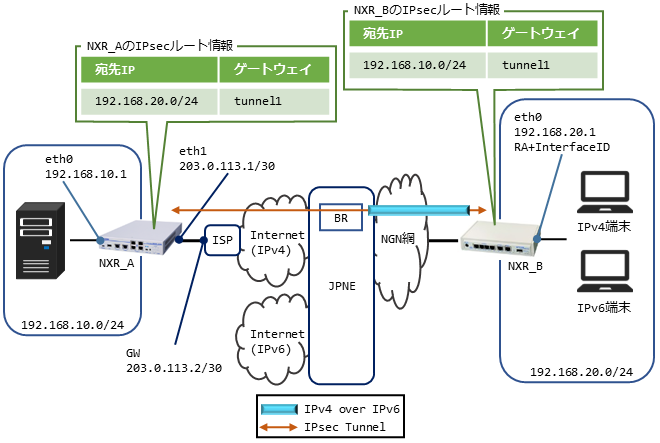

【 構成図 】

- この例で使用しているルータは、NXR_AがNXR-650、NXR_BがNXR-530です。

- NXR_Aのeth1で接続しているISPのDNSサーバアドレスを以下とします。

プライマリDNSサーバ:203.0.113.253

セカンダリDNSサーバ:203.0.113.254 - NXR_BはIPv6プレフィックスはRAで、DNSサーバアドレスはDHCPv6で取得します。また、NXR_B配下の端末にはIPv6プレフィックスはRAで、DNSサーバアドレスはDHCPv6で広告し、IPv4アドレスはDHCPで配布します。

※IPv6DNSサーバアドレスをRAで広告できる機種もあります。詳細はこちら - ホームゲートウェイ(以下HGW)配下にNXRを接続しIPv6 RAプロキシを使用する場合で、かつNXR配下のIPv6端末のRA,DHCPv6で受信したIPv6DNSサーバアドレスがHGWアドレスの場合、NXR配下のIPv6端末は名前解決できません。その場合は、下記いずれかの対応を行う必要があります。

– 端末側でIPv4でも名前解決できるように設定する。

– DHCPv6サーバ,RDNSSでHGW以外のIPv6DNSサーバアドレス(パブリックDNS等)を配布する。詳しくはこちら

【 設定例 】

〔 NXR_Aの設定 〕

nxr650(config)#hostname NXR_A

NXR_A(config)#interface ethernet 0

NXR_A(config-if)#ip address 192.168.10.1/24

NXR_A(config-if)#exit

NXR_A(config)#ip route 192.168.20.0/24 tunnel 1 1

NXR_A(config)#ip route 192.168.20.0/24 null 254

NXR_A(config)#ip route 0.0.0.0/0 203.0.113.2

NXR_A(config)#ip access-list eth1_IN permit any 203.0.113.1 udp any 500

NXR_A(config)#ip access-list eth1_IN permit any 203.0.113.1 udp any 4500

NXR_A(config)#ipsec nat-traversal enable

NXR_A(config)#ipsec access-list IPsec_ACL ip any any

NXR_A(config)#ipsec local policy 1

NXR_A(config-ipsec-local)#address ip

NXR_A(config-ipsec-local)#exit

NXR_A(config)#ipsec isakmp policy 1

NXR_A(config-ipsec-isakmp)#description NXR_B

NXR_A(config-ipsec-isakmp)#authentication pre-share IPsecKEY

NXR_A(config-ipsec-isakmp)#hash sha256

NXR_A(config-ipsec-isakmp)#encryption aes128

NXR_A(config-ipsec-isakmp)#group 5

NXR_A(config-ipsec-isakmp)#lifetime 86400

NXR_A(config-ipsec-isakmp)#isakmp-mode aggressive

NXR_A(config-ipsec-isakmp)#remote address ip any

NXR_A(config-ipsec-isakmp)#remote identity fqdn NXRB

NXR_A(config-ipsec-isakmp)#keepalive 30 3 periodic clear

NXR_A(config-ipsec-isakmp)#local policy 1

NXR_A(config-ipsec-isakmp)#exit

NXR_A(config)#interface tunnel 1

NXR_A(config-tunnel)#tunnel mode ipsec ipv4

NXR_A(config-tunnel)#tunnel protection ipsec policy 1

NXR_A(config-tunnel)#ip tcp adjust-mss auto

NXR_A(config-tunnel)#exit

NXR_A(config)#ipsec tunnel policy 1

NXR_A(config-ipsec-tunnel)#description NXR_B

NXR_A(config-ipsec-tunnel)#negotiation-mode responder

NXR_A(config-ipsec-tunnel)#set transform esp-aes128 esp-sha256-hmac

NXR_A(config-ipsec-tunnel)#set pfs group5

NXR_A(config-ipsec-tunnel)#set sa lifetime 28800

NXR_A(config-ipsec-tunnel)#set key-exchange isakmp 1

NXR_A(config-ipsec-tunnel)#match address IPsec_ACL

NXR_A(config-ipsec-tunnel)#exit

NXR_A(config)#interface ethernet 1

NXR_A(config-if)#ip address 203.0.113.1/30

NXR_A(config-if)#ip access-group in eth1_IN

NXR_A(config-if)#ip masquerade

NXR_A(config-if)#ip spi-filter

NXR_A(config-if)#ip tcp adjust-mss auto

NXR_A(config-if)#ipsec policy 1

NXR_A(config-if)#exit

NXR_A(config)#dns

NXR_A(config-dns)#service enable

NXR_A(config-dns)#address 203.0.113.253

NXR_A(config-dns)#address 203.0.113.254

NXR_A(config-dns)#exit

NXR_A(config)#fast-forwarding enable

NXR_A(config)#exit

NXR_A#save config

〔NXR_Bの設定〕

nxr530(config)#hostname NXR_B

NXR_B(config)#ip route 192.168.10.0/24 tunnel 1

NXR_B(config)#ip route 192.168.10.0/24 null 254

NXR_B(config)#ip route 0.0.0.0/0 map 0

NXR_B(config)#ipv6 access-list eth1_IN permit any any icmpv6

NXR_B(config)#ipv6 access-list eth1_IN permit any any udp any 546

NXR_B(config)#ipv6 access-list eth1_IN permit any any 4

NXR_B(config)#ipsec nat-traversal enable

NXR_B(config)#ipsec access-list IPsec_ACL ip any any

NXR_B(config)#ipsec local policy 1

NXR_B(config-ipsec-local)#address ip

NXR_B(config-ipsec-local)#self-identity fqdn NXRB

NXR_B(config-ipsec-local)#exit

NXR_B(config)#ipsec isakmp policy 1

NXR_B(config-ipsec-isakmp)#description NXR_A

NXR_B(config-ipsec-isakmp)#authentication pre-share IPsecKEY

NXR_B(config-ipsec-isakmp)#hash sha256

NXR_B(config-ipsec-isakmp)#encryption aes128

NXR_B(config-ipsec-isakmp)#group 5

NXR_B(config-ipsec-isakmp)#lifetime 86400

NXR_B(config-ipsec-isakmp)#isakmp-mode aggressive

NXR_B(config-ipsec-isakmp)#remote address ip 203.0.113.1

NXR_B(config-ipsec-isakmp)#keepalive 30 3 periodic restart

NXR_B(config-ipsec-isakmp)#local policy 1

NXR_B(config-ipsec-isakmp)#exit

NXR_B(config)#interface tunnel 1

NXR_B(config-tunnel)#tunnel mode ipsec ipv4

NXR_B(config-tunnel)#tunnel protection ipsec policy 1

NXR_B(config-tunnel)#ip tcp adjust-mss auto

NXR_B(config-tunnel)#exit

NXR_B(config)#ipsec tunnel policy 1

NXR_B(config-ipsec-tunnel)#description NXR_A

NXR_B(config-ipsec-tunnel)#negotiation-mode auto

NXR_B(config-ipsec-tunnel)#set transform esp-aes128 esp-sha256-hmac

NXR_B(config-ipsec-tunnel)#set pfs group5

NXR_B(config-ipsec-tunnel)#set sa lifetime 28800

NXR_B(config-ipsec-tunnel)#set key-exchange isakmp 1

NXR_B(config-ipsec-tunnel)#match address IPsec_ACL

NXR_B(config-ipsec-tunnel)#exit

NXR_B(config)#ipv6 dhcp-client IPv6DHCPC

NXR_B(config-dhcp6c)#information-only enable

NXR_B(config-dhcp6c)#option-request dns-servers

NXR_B(config-dhcp6c)#exit

NXR_B(config)#ipv6 dhcp-server IPv6DHCPS

NXR_B(config-dhcp6s)#option-send dns-server add ipv6 dhcp-client ethernet 1

NXR_B(config-dhcp6s)#exit

NXR_B(config)#mape-rule v6PLUS type jpne auto

NXR_B(config-map)#exit

NXR_B(config)#interface map 0

NXR_B(config-map)#ip address mape-rule

NXR_B(config-map)#tunnel mode ipipv6 mape-rule v6PLUS

NXR_B(config-map)#ip spi-filter

NXR_B(config-map)#ip tcp adjust-mss auto

NXR_B(config-map)#no tunnel encap-limit

NXR_B(config-map)#ipsec policy 1

NXR_B(config-map)#exit

NXR_B(config)#interface ethernet 0

NXR_B(config-if)#ip address 192.168.20.1/24

NXR_B(config-if)#ipv6 address autoconfig interface-id mape-rule v6PLUS

NXR_B(config-if)#ipv6 nd send-ra

NXR_B(config-if)#ipv6 nd other-config-flag

NXR_B(config-if)#ipv6 dhcp server IPv6DHCPS

NXR_B(config-if)#ip access-linkdown

NXR_B(config-if)#ipv6 access-linkdown

NXR_B(config-if)#exit

NXR_B(config)#dhcp-server 1

NXR_B(config-dhcps)#network 192.168.20.0/24 range 192.168.20.200 192.168.20.210

NXR_B(config-dhcps)#gateway 192.168.20.1

NXR_B(config-dhcps)#dns-server 192.168.20.1

NXR_B(config-dhcps)#exit

NXR_B(config)#interface ethernet 1

NXR_B(config-if)#no ip address

NXR_B(config-if)#ipv6 nd accept-ra proxy ethernet 0

NXR_B(config-if)#ipv6 dhcp client IPv6DHCPC

NXR_B(config-if)#ipv6 access-group in eth1_IN

NXR_B(config-if)#ipv6 spi-filter

NXR_B(config-if)#exit

NXR_B(config)#dns

NXR_B(config-dns)#service enable

NXR_B(config-dns)#edns-query enable

NXR_B(config-dns)#exit

NXR_B(config)#fast-forwarding enable

NXR_B(config)#exit

NXR_B#save config

【 設定例解説 】

〔 NXR_Aの設定 〕

1. <ホスト名の設定>

ホスト名を設定します。

2. <ethernet0インタフェース設定>

NXR_A(config-if)#ip address 192.168.10.1/24

ethernet0インタフェースのIPアドレスを設定します。

3. <IPv4スタティックルート設定>

NXR_A(config)#ip route 192.168.20.0/24 null 254

192.168.20.0/24向けのルートを設定します。

(☞) IPsec SA確立時はトンネル1インタフェースを、未確立時はnullインタフェースのルートを利用するように設定します。

IPv4デフォルトルートを設定します。

4. <IPv4アクセスリスト設定>

NXR_A(config)#ip access-list eth1_IN permit any 203.0.113.1 udp any 4500

IPv4アクセスリストeth1_INを以下のルールで設定します。

- 宛先IPアドレス203.0.113.1、宛先UDPポート500番を許可

- 宛先IPアドレス203.0.113.1、宛先UDPポート4500番を許可

(☞) IPv4アクセスリストを設定しただけではフィルタとして有効にはなりません。フィルタリングを行うインタフェースでの登録が必要になります。

5. <IPsec NATトラバーサル設定>

NATトラバーサルを有効にします。

6. <IPsecアクセスリスト設定>

送信元IPアドレス,宛先IPアドレスともにanyのIPsecアクセスリストIPsec_ACLを設定します。

7. <IPsecローカルポリシー設定>

NXR_A(config-ipsec-local)#address ip

IPsecトンネルの送信元IPアドレスにip(IPv4)を設定します。

8. <IPsec ISAKMPポリシー設定>

NXR_A(config-ipsec-isakmp)#description NXR_B

ISAKMPポリシー1の説明文を設定します。

認証方式としてpre-share(事前共有鍵)を選択し、事前共有鍵を設定します。

(☞) 事前共有鍵はNXR_Bのipsec isakmp policy 1と共通の値を設定します。

認証アルゴリズムをsha256に設定します。

暗号化アルゴリズムをaes128に設定します。

Diffie-Hellman(DH)グループをgroup 5に設定します。

ISAKMP SAのライフタイムを設定します。

フェーズ1のネゴシエーションモードをアグレッシブモードに設定します。

リモートアドレスにanyを設定します。

リモートID(FQDN方式)を設定します。

(☞) NXR_BのセルフIDと同じIDを設定します。

IKE KeepAlive(DPD)を以下のルールで設定します。

- 監視間隔 … 30秒

- リトライ回数 … 3回

- ダウン検知後の動作 … SA削除

このIPsec ISAKMPポリシーで使用するIPsecローカルポリシーを設定します。

9. <トンネル1インタフェース設定>

NXR_A(config-tunnel)#tunnel mode ipsec ipv4

トンネル1インタフェースのトンネルモードをipsec ipv4に設定します。

このトンネルインタフェースで使用するIPsecトンネルポリシーを設定します。

IPv4 TCP MSSの調整機能をオートに設定します。

10. <IPsec トンネルポリシー設定>

NXR_A(config-ipsec-tunnel)#description NXR_B

IPsecトンネルポリシー1の説明文を設定します。

ネゴシエーションモードをresponderに設定します。

暗号化アルゴリズムをaes128、認証アルゴリズムをsha256に設定します。

PFSを有効、DHグループをgroup5に設定します。

IPsec SAのライフタイムを設定します。

このIPsecトンネルポリシーで使用するIPsec ISAKMPポリシーを設定します。

IPsecアクセスリストを設定します。

11. <ethernet1インタフェース設定>

NXR_A(config-if)#ip address 203.0.113.1/30

ethernet1インタフェースのIPアドレスを設定します。

IPv4アクセスグループのinフィルタにIPv4アクセスリストeth1_INを設定します。

NXR_A(config-if)#ip spi-filter

IPマスカレード、IPv4ステートフルパケットインスペクションを有効にします。

IPv4 TCP MSSの調整機能をオートに設定します。

このインタフェースで使用するIPsecローカルポリシーを設定します。

12. <DNS設定>

NXR_A(config-dns)#service enable

DNSサービスを有効にします。

NXR_A(config-dns)#address 203.0.113.254

DNSサーバアドレスを設定します。

13. <ファストフォワーディング設定>

ファストフォワーディングを有効にします。

14. <設定の保存>

設定内容を保存します。

〔 NXR_Bの設定 〕

1. <ホスト名の設定>

ホスト名を設定します。

2. <IPv4スタティックルート設定>

NXR_B(config)#ip route 192.168.10.0/24 null 254

192.168.10.0/24向けのルートを設定します。

IPv4デフォルトルートを設定します。

3. <IPv6アクセスリスト設定>

NXR_B(config)#ipv6 access-list eth1_IN permit any any udp any 546

NXR_B(config)#ipv6 access-list eth1_IN permit any any 4

IPv6アクセスリストeth1_INを以下のルールで設定します。

- ICMPv6を許可

- 宛先UDPポート546番(DHCPv6クライアント)を許可

- プロトコル番号4(IPIP)を許可

(☞) IPv6アクセスリストを設定しただけではフィルタとして有効にはなりません。フィルタリングを行うインタフェースでの登録が必要になります。

4. <IPsec NATトラバーサル設定>

NATトラバーサルを有効にします。

5. <IPsecアクセスリスト設定>

送信元,宛先IPアドレスともにanyのIPsecアクセスリストIPsec_ACLを設定します。

6. <IPsecローカルポリシー設定>

NXR_B(config-ipsec-local)#address ip

IPsecトンネルの送信元IPアドレスにip(IPv4)を設定します。

セルフID(FQDN方式)を設定します。

(☞) NXR_AのIPsec ISAKMPポリシー1のリモートIDと同じIDを設定します。

7. <IPsec ISAKMPポリシー設定>

NXR_B(config-ipsec-isakmp)#description NXR_A

ISAKMPポリシー1の説明文を設定します。

認証方式にpre-share(事前共有鍵)を選択し、事前共有鍵を設定します。

(☞) 事前共有鍵はNXR_Aのipsec isakmp policy 1と共通の値を設定します。

認証アルゴリズムをsha256に設定します。

暗号化アルゴリズムをaes128に設定します。

DHグループをgroup 5に設定します。

ISAKMP SAのライフタイムを設定します。

フェーズ1のネゴシエーションモードをアグレッシブモードに設定します。

リモートアドレスにNXR_AのWAN側IPアドレスを設定します。

IKE KeepAlive(DPD)を以下のルールで設定します。

- 監視間隔 … 30秒

- リトライ回数 … 3回

- ダウン検知後の動作 … IKEの再ネゴシエーション

このIPsec ISAKMPポリシーで使用するIPsecローカルポリシーを設定します。

8. <トンネル1インタフェース設定>

NXR_B(config-tunnel)#tunnel mode ipsec ipv4

トンネル1インタフェースのトンネルモードをipsec ipv4に設定します。

このトンネルインタフェースで使用するIPsecトンネルポリシーを設定します。

IPv4 TCP MSSの調整機能をオートに設定します。

9. <IPsec トンネルポリシー設定>

NXR_B(config-ipsec-tunnel)#description NXR_A

IPsecトンネルポリシー1の説明文を設定します。

ネゴシエーションモードをautoに設定します。

暗号化アルゴリズムをaes128、認証アルゴリズムをsha256に設定します。

PFSを有効、DHグループをgroup5に設定します。

IPsec SAのライフタイムを設定します。

このIPsecトンネルポリシーで使用するIPsec ISAKMPポリシーを設定します。

IPsecアクセスリストを設定します。

10. <DHCPv6クライアント設定>

DHCPv6クライアント設定の名前を定義します。

information-only機能を有効にします。

DHCPv6サーバに対してDNSサーバアドレスの通知を要求するように設定します。

11. <DHCPv6サーバ設定>

DHCPv6サーバ設定の名前を定義します。

DHCPv6 Reply送信時に、DNSサーバアドレスを通知するように設定します。

(☞) この設定例ではDHCPv6クライアントで取得したDNSサーバアドレスを広告します。

12. <MAP-Eルール設定>

MAP-Eルール名をv6PLUSとし、MAP-Eのルールタイプをjpne,取得方法をautoに設定します。

13. <map0インタフェース設定>

NXR_B(config-map)#ip address mape-rule

map0インタフェースにMAPルールで割り当てられたIPv4アドレスを割り当てます。

トンネルモードとMAP-Eルール名を設定します。

IPv4ステートフルパケットインスペクションを有効にします。

IPv4 TCP MSSの調整機能をオートに設定します。

encap-limit設定を無効にします。

このインタフェースで使用するIPsecローカルポリシーを設定します。

14. <ethernet0インタフェース設定>

NXR_B(config-if)#ip address 192.168.20.1/24

ethernet0インタフェースのIPv4アドレスを設定します。

ethernet0インタフェースのIPv6アドレスを設定します。なお、インタフェースIDにはMAP-Eルール名を設定します。

IPv6 RA(Router Advertisement)を送信するように設定します。

RAパケットのOフラグ(other-config-flag)を設定します。

DHCPv6サーバ名を指定し、DHCPv6サーバを有効にします。

IPアクセスリンクダウンを有効にします。

IPv6アクセスリンクダウンを有効にします。

15. <IPv4 DHCPサーバ設定>

NXR_B(config-dhcps)#network 192.168.20.0/24 range 192.168.20.200 192.168.20.210

NXR_B(config-dhcps)#gateway 192.168.20.1

NXR_B(config-dhcps)#dns-server 192.168.20.1

IPv4 DHCPサーバを設定します。

16. <ethernet1インタフェース設定>

NXR_B(config-if)#no ip address

ethernet1インタフェースのIPv4アドレスを無効にします。

RAプロキシを有効にします。

DHCPv6クライアント名を指定し、DHCPv6クライアントを有効にします。

IPv6アクセスグループのinフィルタにIPv6アクセスリストeth1_INを設定します。

IPv6ステートフルパケットインスペクションを有効にします。

17. <DNS設定>

NXR_B(config-dns)#service enable

DNSサービスを有効にします。

EDNSを有効にします。

18. <ファストフォワーディング設定>

ファストフォワーディングを有効にします。

19. <設定の保存>

設定内容を保存します。

【 端末の設定例 】

| 192.168.10.0/24 | 192.168.20.0/24 | ||

| IPv4 | アドレス | 192.168.10.100 | DHCPサーバから自動取得 |

| サブネットマスク | 255.255.255.0 | ||

| デフォルトゲートウェイ | 192.168.10.1 | ||

| DNSサーバアドレス | 192.168.10.1 | ||

| IPv6 | プレフィックス | - | ルータからRAで取得 |

| アドレス | プレフィックス情報を元に自動生成 | ||

| デフォルトゲートウェイ | ルータからRAで取得 | ||

| DNSサーバアドレス | ルータからDHCPv6で取得 | ||

【 補足 】

〔 RDNSS設定 〕

一部機種ではRA送信時、RDNSS(Recursive DNS Server)を送信することができます。

【 対応機種 】

NXR-650,NXR-610Xシリーズ,NXR-530,NXR-160/LW,NXR-G200シリーズ,NXR-G180/L-CA,NXR-G120シリーズ,NXR-G110シリーズ,VXR-x64(2023/10現在)

最新の対応状況は、各製品の更新履歴やユーザーズガイドをご確認ください。

<RDNSS設定>

(config-if)#ipv6 nd ra-dns-server dhcp-client ethernet 1

RA送信時、RDNSSを送信するように設定します。

(☞) この例ではDHCPv6クライアントで取得したDNSサーバアドレスを広告します。

〔 任意のIPv6DNSサーバアドレスの広告設定 〕

ルータ配下の端末に任意のIPv6DNSサーバアドレスを広告することも可能です。

<DHCPv6サーバ設定>

(config-dhcp6s)#option-send dns-server address 2001:db8::1

DHCPv6 Reply送信時に、指定したDNSサーバアドレスを通知するように設定します。

<RDNSS設定>

【 対応機種 】

NXR-650,NXR-610Xシリーズ,NXR-530,NXR-160/LW,NXR-G200シリーズ,NXR-G180/L-CA,NXR-G120シリーズ,NXR-G110シリーズ,VXR-x64(2023/10現在)

最新の対応状況は、各製品の更新履歴やユーザーズガイドをご確認ください。

(config-if)#ipv6 nd ra-dns-server 2001:db8::1

RA送信時、指定したDNSサーバアドレスを送信するように設定します。

【 付録 】

目次

- 1. IPv6ブリッジ設定

- 2. IPv6 PPPoE設定

- 3. IPv6 IPoE設定

- 4. IPv6 IPsec設定

- 5. IPv6 L2TPv3設定

- 6.「v6プラス」(固定IP)サービス接続設定

- 7.「v6プラス」接続設定

- 8.「OCNバーチャルコネクト」接続設定

- 9. transix IPv4接続(DS-Lite)接続設定

- 10. transix IPv4接続(固定IP)接続設定

- 11. IPv6 モバイル設定

- 12.「v6 コネクト」IPv4 over IPv6 接続(IPIP)設定

- 13. BIGLOBE IPv6 サービス ( IPIP ) 接続設定

- 14. クロスパス(Xpass)可変IP接続設定

- 15. クロスパス(Xpass)固定IP接続設定

更新情報

→ 一覧へ- 2026.04.01NXR,VXR

IPsec編

4-9. Cloudflare WAN 接続(IPsec NAT-T/二重トンネル/ECMP/フェイルオーバー) - 2026.04.01NXR,VXR

IPsec編

4-8. Cloudflare WAN 接続(IPsec/二重トンネル/ECMP/フェイルオーバー) - 2026.03.10CB

CB-230編

1.1 CB-230 シリアルポートからのアラーム(バッテリー電圧異常)を受けてMAをシャットダウンさせる - 2026.03.05NXR,VXR

REST-API編

2-8. exec系,showコマンドの実行(maint/cli) - 2026.01.20NXR,VXR

無線LAN編

5-6. 無線 LAN 設定(802.11ax/6 GHz/RADIUS)

カテゴリ

タグ

- CRG

- DDNS

- DHCP

- DNAT

- DNSインターセプト

- Ethernet

- IIJモバイル

- IKE Modeconfig

- IKEv2 Configuration Payload

- IPinIP

- IPoE

- IPv6

- KDDI

- L2TPv3

- MAP-E

- NGN

- NTTドコモ

- PBR

- Policy Based IPsec

- PPP

- PPPoE

- QoS

- RADIUS連携

- RAシリーズ

- Route Based IPsec

- SMS

- SNAT

- SoftBank

- UPnP

- URL転送

- VLAN

- VRRP

- Web認証

- WiMAX

- コンフィグロールバック

- ネットイベント

- フィルタ

- ブリッジ

- モニタログ

- ワイモバイル

- 仮想スイッチ

- 冗長化

- 無線LAN