FutureNet

NXR,VXRシリーズ

IPsec編

1. Route Based IPsec設定

1-3. RSA公開鍵暗号方式での接続設定

対向ルータのIKE認証にRSA公開鍵暗号方式を利用する設定例です。 なおRSA公開鍵暗号方式を利用する場合、IKEのフェーズ1でメインモードを使用する必要があります。

【 IPsec機能対応機種 】NXR-1300シリーズ,NXR-650,NXR-610Xシリーズ,NXR-530,NXR-350/C,NXR-230/C,NXR-160/LW,NXR-G180/L-CA,NXR-G200シリーズ,NXR-G110シリーズ,NXR-G100シリーズ,NXR-G050シリーズ,VXRシリーズ(2022/7現在)

設定例で使用している機能の対応状況は、各製品の更新履歴やユーザーズガイドをご確認ください。

| コンテンツ | ||||

| 構成図 | 設定例 | 設定例解説 | 端末の設定例 | 付録 |

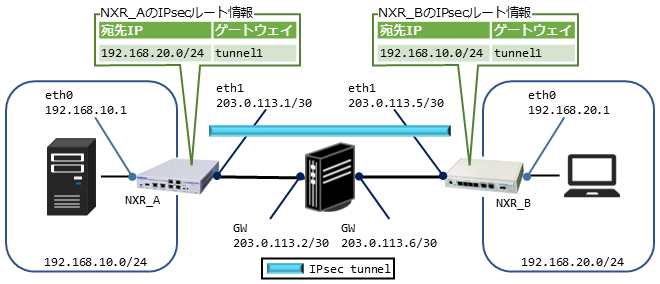

【 構成図 】

【 設定例 】

〔 NXR_Aの設定 〕

nxr650(config)#hostname NXR_A

NXR_A(config)#interface ethernet 0

NXR_A(config-if)#ip address 192.168.10.1/24

NXR_A(config-if)#exit

NXR_A(config)#ip route 192.168.20.0/24 tunnel 1 1

NXR_A(config)#ip route 192.168.20.0/24 null 254

NXR_A(config)#ip route 203.0.113.5/32 203.0.113.2

NXR_A(config)#ipsec generate rsa-sig-key 1024

NXR_A(config)#exit

NXR_A#show ipsec rsa-pub-key

RSA public key :

[NXR_AのRSA公開鍵情報]

NXR_A#configure terminal

NXR_A(config)#ipsec access-list IPsec_ACL ip any any

NXR_A(config)#ipsec local policy 1

NXR_A(config-ipsec-local)#address ip

NXR_A(config-ipsec-local)#self-identity fqdn NXRA

NXR_A(config-ipsec-local)#exit

NXR_A(config)#ipsec isakmp policy 1

NXR_A(config-ipsec-isakmp)#description NXR_B

NXR_A(config-ipsec-isakmp)#authentication rsa-sig [NXR_BのRSA公開鍵情報]

NXR_A(config-ipsec-isakmp)#hash sha256

NXR_A(config-ipsec-isakmp)#encryption aes128

NXR_A(config-ipsec-isakmp)#group 5

NXR_A(config-ipsec-isakmp)#lifetime 86400

NXR_A(config-ipsec-isakmp)#isakmp-mode main

NXR_A(config-ipsec-isakmp)#remote address ip 203.0.113.5

NXR_A(config-ipsec-isakmp)#remote identity fqdn NXRB

NXR_A(config-ipsec-isakmp)#keepalive 30 3 periodic restart

NXR_A(config-ipsec-isakmp)#local policy 1

NXR_A(config-ipsec-isakmp)#exit

NXR_A(config)#interface tunnel 1

NXR_A(config-tunnel)#tunnel mode ipsec ipv4

NXR_A(config-tunnel)#tunnel protection ipsec policy 1

NXR_A(config-tunnel)#ip tcp adjust-mss auto

NXR_A(config-tunnel)#exit

NXR_A(config)#ipsec tunnel policy 1

NXR_A(config-ipsec-tunnel)#description NXR_B

NXR_A(config-ipsec-tunnel)#negotiation-mode auto

NXR_A(config-ipsec-tunnel)#set transform esp-aes128 esp-sha256-hmac

NXR_A(config-ipsec-tunnel)#set pfs group5

NXR_A(config-ipsec-tunnel)#set sa lifetime 28800

NXR_A(config-ipsec-tunnel)#set key-exchange isakmp 1

NXR_A(config-ipsec-tunnel)#match address IPsec_ACL

NXR_A(config-ipsec-tunnel)#exit

NXR_A(config)#interface ethernet 1

NXR_A(config-if)#ip address 203.0.113.1/30

NXR_A(config-if)#ipsec policy 1

NXR_A(config-if)#exit

NXR_A(config)#fast-forwarding enable

NXR_A(config)#exit

NXR_A#save config

〔 NXR_Bの設定 〕

nxr530(config)#hostname NXR_B

NXR_B(config)#interface ethernet 0

NXR_B(config-if)#ip address 192.168.20.1/24

NXR_B(config-if)#exit

NXR_B(config)#ip route 192.168.10.0/24 tunnel 1 1

NXR_B(config)#ip route 192.168.10.0/24 null 254

NXR_B(config)#ip route 203.0.113.1/32 203.0.113.6

NXR_B(config)#ipsec generate rsa-sig-key 1024

NXR_B(config)#exit

NXR_B#show ipsec rsa-pub-key

RSA public key :

[NXR_BのRSA公開鍵情報]

NXR_B#configure terminal

NXR_B(config)#ipsec access-list IPsec_ACL ip any any

NXR_B(config)#ipsec local policy 1

NXR_B(config-ipsec-local)#address ip

NXR_B(config-ipsec-local)#self-identity fqdn NXRB

NXR_B(config-ipsec-local)#exit

NXR_B(config)#ipsec isakmp policy 1

NXR_B(config-ipsec-isakmp)#description NXR_A

NXR_B(config-ipsec-isakmp)#authentication rsa-sig [NXR_AのRSA公開鍵情報]

NXR_B(config-ipsec-isakmp)#hash sha256

NXR_B(config-ipsec-isakmp)#encryption aes128

NXR_B(config-ipsec-isakmp)#group 5

NXR_B(config-ipsec-isakmp)#lifetime 86400

NXR_B(config-ipsec-isakmp)#isakmp-mode main

NXR_B(config-ipsec-isakmp)#remote address ip 203.0.113.1

NXR_B(config-ipsec-isakmp)#remote identity fqdn NXRA

NXR_B(config-ipsec-isakmp)#keepalive 30 3 periodic restart

NXR_B(config-ipsec-isakmp)#local policy 1

NXR_B(config-ipsec-isakmp)#exit

NXR_B(config)#interface tunnel 1

NXR_B(config-tunnel)#tunnel mode ipsec ipv4

NXR_B(config-tunnel)#tunnel protection ipsec policy 1

NXR_B(config-tunnel)#ip tcp adjust-mss auto

NXR_B(config-tunnel)#exit

NXR_B(config)#ipsec tunnel policy 1

NXR_B(config-ipsec-tunnel)#description NXR_A

NXR_B(config-ipsec-tunnel)#negotiation-mode auto

NXR_B(config-ipsec-tunnel)#set transform esp-aes128 esp-sha256-hmac

NXR_B(config-ipsec-tunnel)#set pfs group5

NXR_B(config-ipsec-tunnel)#set sa lifetime 28800

NXR_B(config-ipsec-tunnel)#set key-exchange isakmp 1

NXR_B(config-ipsec-tunnel)#match address IPsec_ACL

NXR_B(config-ipsec-tunnel)#exit

NXR_B(config)#interface ethernet 1

NXR_B(config-if)#ip address 203.0.113.5/30

NXR_B(config-if)#ipsec policy 1

NXR_B(config-if)#exit

NXR_B(config)#fast-forwarding enable

NXR_B(config)#exit

NXR_B#save config

【 設定例解説 】

〔 NXR_Aの設定 〕

1. <ホスト名の設定>

ホスト名を設定します。

2. <LAN側(ethernet0)インタフェース設定>

NXR_A(config-if)#ip address 192.168.10.1/24

ethernet0インタフェースのIPアドレスを設定します。

3. <スタティックルート設定>

NXR_A(config)#ip route 192.168.20.0/24 null 254

192.168.20.0/24向けのルートを設定します。

203.0.113.5/32向けのルートを設定します。

4. <RSA Signature Keyの作成>

IKEの認証で使用するRSA Signature Keyを作成します。この例では1024ビットで作成します。

5. <RSA公開鍵の確認>

RSA public key :

[NXR_AのRSA公開鍵情報]

作成したRSA公開鍵を表示します。ここで表示された公開鍵は、NXR_BのIPsec ISAKMPポリシー設定で使用します。

6. <IPsecアクセスリスト設定>

IPsecアクセスリストIPsec_ACLを以下のルールで設定します。

- 送信元IPアドレス … any

- 宛先IPアドレス … any

7. <IPsecローカルポリシー設定>

NXR_A(config-ipsec-local)#address ip

IPsecトンネルの送信元IPアドレスにipを設定します。

セルフID(FQDN方式)を設定します。

(☞) NXR_Bのipsec isakmp policy 1のリモートIDと同じIDを設定します。

8. <IPsec ISAKMPポリシー設定>

NXR_A(config-ipsec-isakmp)#description NXR_B

ISAKMPポリシー1の説明文を設定します。

認証方式としてrsa-sig(公開鍵暗号方式)を選択し、NXR_Bで作成した公開鍵を設定します。

認証アルゴリズムをsha256に設定します。

暗号化アルゴリズムをaes128に設定します。

Diffie-Hellman(DH)グループをgroup 5に設定します。

ISAKMP SAのライフタイムを設定します。

フェーズ1のネゴシエーションモードをメインモードに設定します。

リモートアドレスにNXR_BのWAN側IPアドレスを設定します。

リモートID(FQDN方式)を設定します。

(☞) NXR_Bのipsec local policy 1のセルフIDと同じIDを設定します。

IKE KeepAlive(DPD)を以下のルールで設定します。

- 監視間隔 … 30秒

- リトライ回数 … 3回

- ダウン検知後の動作 … IKEの再ネゴシエーション

このIPsec ISAKMPポリシーで使用するIPsecローカルポリシーを設定します。

9. <トンネル1インタフェース設定>

NXR_A(config-tunnel)#tunnel mode ipsec ipv4

トンネル1インタフェースのトンネルモードをipsec ipv4に設定します。

このトンネルインタフェースで使用するIPsecトンネルポリシーを設定します。

TCP MSSの調整機能をオートに設定します。

10. <IPsec トンネルポリシー設定>

NXR_A(config-ipsec-tunnel)#description NXR_B

IPsecトンネルポリシー1の説明文を設定します。

ネゴシエーションモードをautoに設定します。

暗号化アルゴリズムをaes128、認証アルゴリズムをsha256に設定します。

PFSを有効、DHグループをgroup5に設定します。

IPsec SAのライフタイムを設定します。

このIPsecトンネルポリシーで使用するIPsec ISAKMPポリシーを設定します。

IPsecアクセスリストを設定します。

11. <WAN側(ethernet1)インタフェース設定>

NXR_A(config-if)#ip address 203.0.113.1/30

ethernet1インタフェースのIPアドレスを設定します。

このインタフェースで使用するIPsecローカルポリシーを設定します。

12. <ファストフォワーディング設定>

ファストフォワーディングを有効にします。

13. <設定の保存>

設定内容を保存します。

〔 NXR_Bの設定 〕

1. <ホスト名の設定>

ホスト名を設定します。

2. <LAN側(ethernet0)インタフェース設定>

NXR_B(config-if)#ip address 192.168.20.1/24

ethernet0インタフェースのIPアドレスを設定します。

3. <スタティックルート設定>

NXR_B(config)#ip route 192.168.10.0/24 null 254

192.168.10.0/24向けのルートを設定します。

203.0.113.1/32向けのルートを設定します。

4. <RSA Signature Keyの作成>

IKEの認証で使用するRSA Signature Keyを作成します。この例では1024ビットで作成します。

5. <RSA公開鍵の確認>

RSA public key :

[NXR_BのRSA公開鍵情報]

作成したRSA公開鍵を表示します。ここで表示された公開鍵は、NXR_AのIPsec ISAKMPポリシー設定で使用します。

6. <IPsecアクセスリスト設定>

IPsecアクセスリストIPsec_ACLを以下のルールで設定します。

- 送信元IPアドレス … any

- 宛先IPアドレス … any

7. <IPsecローカルポリシー設定>

NXR_B(config-ipsec-local)#address ip

IPsecトンネルの送信元IPアドレスにipを設定します。

セルフID(FQDN方式)を設定します。

(☞) NXR_Aのipsec isakmp policy 1のリモートIDと同じIDを設定します。

8. <IPsec ISAKMPポリシー設定>

NXR_B(config-ipsec-isakmp)#description NXR_A

ISAKMPポリシー1の説明文を設定します。

認証方式としてrsa-sig(公開鍵暗号方式)を選択し、NXR_Aで作成した公開鍵を設定します。

認証アルゴリズムをsha256に設定します。

暗号化アルゴリズムをaes128に設定します。

DHグループをgroup 5に設定します。

ISAKMP SAのライフタイムを設定します。

フェーズ1のネゴシエーションモードをメインモードに設定します。

リモートアドレスにNXR_AのWAN側IPアドレスを設定します。

リモートID(FQDN方式)を設定します。

(☞) NXR_Aのipsec local policy 1のセルフIDと同じIDを設定します。

IKE KeepAlive(DPD)を以下のルールで設定します。

- 監視間隔 … 30秒

- リトライ回数 … 3回

- ダウン検知後の動作 … IKEの再ネゴシエーション

このIPsec ISAKMPポリシーで使用するIPsecローカルポリシーを設定します。

9. <トンネル1インタフェース設定>

NXR_B(config-tunnel)#tunnel mode ipsec ipv4

トンネル1インタフェースのトンネルモードをipsec ipv4に設定します。

このトンネルインタフェースで使用するIPsecトンネルポリシーを設定します。

TCP MSSの調整機能をオートに設定します。

10. <IPsec トンネルポリシー設定>

NXR_B(config-ipsec-tunnel)#description NXR_A

IPsecトンネルポリシー1の説明文を設定します。

ネゴシエーションモードをautoに設定します。

暗号化アルゴリズムをaes128、認証アルゴリズムをsha256に設定します。

PFSを有効、DHグループをgroup5に設定します。

IPsec SAのライフタイムを設定します。

このIPsecトンネルポリシーで使用するIPsec ISAKMPポリシーを設定します。

IPsecアクセスリストを設定します。

11. <WAN側(ethernet1)インタフェース設定>

NXR_B(config-if)#ip address 203.0.113.5/30

ethernet1インタフェースのIPアドレスを設定します。

このインタフェースで使用するIPsecローカルポリシーを設定します。

12. <ファストフォワーディング設定>

ファストフォワーディングを有効にします。

13. <設定の保存>

設定内容を保存します。

【 端末の設定例 】

| 192.168.10.0/24 | 192.168.20.0/24 | |

| IPアドレス | 192.168.10.100 | 192.168.20.100 |

| サブネットマスク | 255.255.255.0 | |

| デフォルトゲートウェイ | 192.168.10.1 | 192.168.20.1 |

【 付録 】

目次

- 1. Route Based IPsec設定

- Route Based IPsec設定一覧

- 1-1. 固定IPアドレスでの接続設定(Main Modeの利用)

- 1-2. 動的IPアドレスでの接続設定(AggressiveModeの利用)

- 1-3. RSA公開鍵暗号方式での接続設定

- 1-4. X.509(デジタル署名認証)方式での接続設定

- 1-5. ハブアンドスポーク型IPsec接続設定

- 1-6. ハブアンドスポーク型IPsec接続設定(センタ経由拠点間通信)

- 1-7. IPsec NATトラバーサル接続設定

- 1-8. FQDNでのIPsec接続設定

- 1-9. トンネルインタフェースでのNAT設定

- 1-10. IPsec+OSPF設定

- 1-11. IPsec+PBR設定

- 1-12. ネットイベント機能でIPsecトンネルを監視

- 2. Policy Based IPsec設定

- 3. リモートアクセスVPN設定

- 4. Virtual Private Cloud(VPC)設定

- 5. 冗長化設定

- 6. IKEv2設定

更新情報

→ 一覧へ- 2026.04.01NXR,VXR

IPsec編

4-9. Cloudflare WAN 接続(IPsec NAT-T/二重トンネル/ECMP/フェイルオーバー) - 2026.04.01NXR,VXR

IPsec編

4-8. Cloudflare WAN 接続(IPsec/二重トンネル/ECMP/フェイルオーバー) - 2026.03.10CB

CB-230編

1.1 CB-230 シリアルポートからのアラーム(バッテリー電圧異常)を受けてMAをシャットダウンさせる - 2026.03.05NXR,VXR

REST-API編

2-8. exec系,showコマンドの実行(maint/cli) - 2026.01.20NXR,VXR

無線LAN編

5-6. 無線 LAN 設定(802.11ax/6 GHz/RADIUS)

カテゴリ

タグ

- CRG

- DDNS

- DHCP

- DNAT

- DNSインターセプト

- Ethernet

- IIJモバイル

- IKE Modeconfig

- IKEv2 Configuration Payload

- IPinIP

- IPoE

- IPv6

- KDDI

- L2TPv3

- MAP-E

- NGN

- NTTドコモ

- PBR

- Policy Based IPsec

- PPP

- PPPoE

- QoS

- RADIUS連携

- RAシリーズ

- Route Based IPsec

- SMS

- SNAT

- SoftBank

- UPnP

- URL転送

- VLAN

- VRRP

- Web認証

- WiMAX

- コンフィグロールバック

- ネットイベント

- フィルタ

- ブリッジ

- モニタログ

- ワイモバイル

- 仮想スイッチ

- 冗長化

- 無線LAN