FutureNet

NXR,VXRシリーズ

IPsec編

3. リモートアクセスVPN設定

3-6. IKEモードコンフィグ接続設定(Xauth+PSK)

この設定例ではIKEモードコンフィグ機能を利用してAndroidやiOSのスマートデバイスに搭載されているIPsec機能とVPN接続します。そして認証に事前共有鍵とXauthを利用します。

なおこの設定例は弊社独自の検証結果を元に作成しております。よってAndroidやiOSのスマートデバイスとの接続を保証するものではありません。

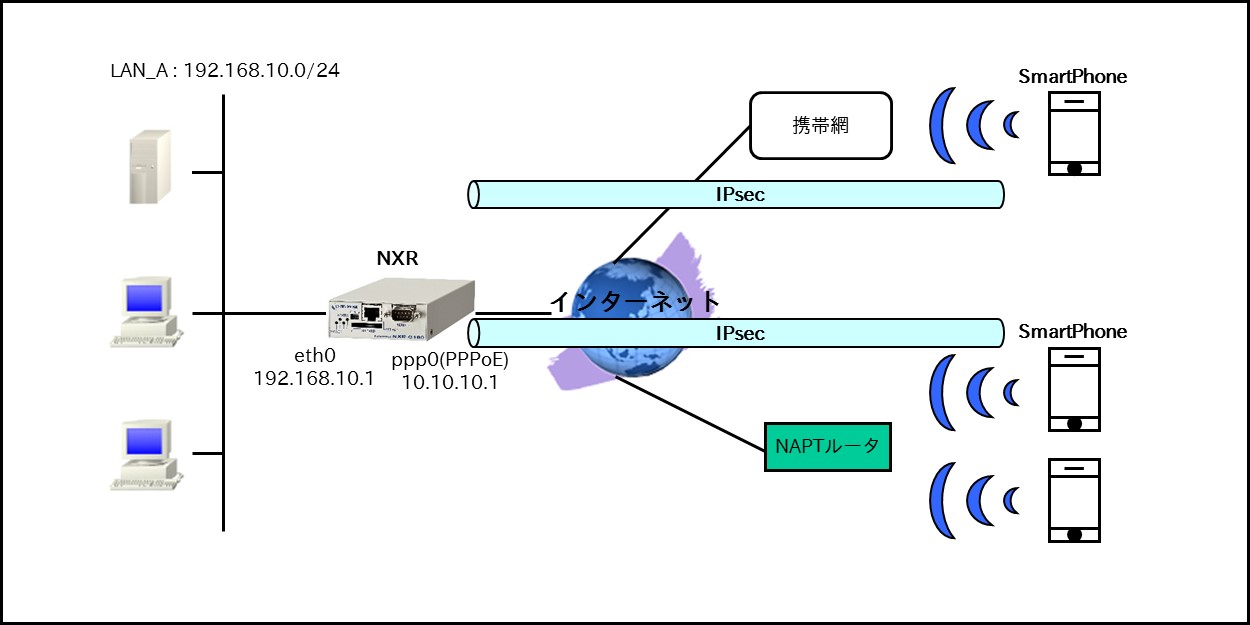

【 構成図 】

- 認証には事前共有鍵(PSK)とXauthを使用します。

- この設定例では、キャリアグレードNAT等を含むNAPTルータ配下からも接続できるようにするため、NATトラバーサルを有効にします。

【 設定データ 】

| 設定項目 | 設定内容 | |||

|---|---|---|---|---|

| ホスト名 | NXR | |||

| LAN側インタフェース | ethernet0のIPアドレス | 192.168.10.1/24 | ||

| WAN側インタフェース | PPPoEクライアント(ethernet1) | ppp0 | ||

| ppp0のIPアドレス | 10.10.10.1/32 | |||

| IPマスカレード | 有効 | |||

| IPアクセスグループ | in | ppp0_in | ||

| SPIフィルタ | 有効 | |||

| MSS自動調整 | オート | |||

| IPリダイレクト | 無効 | |||

| ISP接続用ユーザID | test1@example.jp | |||

| ISP接続用パスワード | test1pass | |||

| IPsecローカルポリシー | 1 | |||

| スタティックルート | 宛先IPアドレス | 0.0.0.0/0 | ||

| ゲートウェイ(インタフェース) | ppp0 | |||

| IPフィルタ | ルール名 | ppp0_in | ||

| ppp0_in | No.1 | 動作 | 許可 | |

| 送信元IPアドレス | any | |||

| 宛先IPアドレス | 10.10.10.1 | |||

| プロトコル | UDP | |||

| 送信元ポート | any | |||

| 宛先ポート | 500 | |||

| No.2 | 動作 | 許可 | ||

| 送信元IPアドレス | any | |||

| 宛先IPアドレス | 10.10.10.1 | |||

| プロトコル | UDP | |||

| 送信元ポート | any | |||

| 宛先ポート | 4500 | |||

| No.3 | 動作 | 許可 | ||

| 送信元IPアドレス | any | |||

| 宛先IPアドレス | 10.10.10.1 | |||

| プロトコル | 50(ESP) | |||

| IPsec | IPsecアクセスリスト | リスト名 | RemoteAccess | |

| 送信元IPアドレス | any | |||

| 宛先IPアドレス | host | |||

| Xauth | No.1 | ユーザID | android01 | |

| パスワード | android01pass | |||

| No.2 | ユーザID | ios01 | ||

| パスワード | ios01pass | |||

| NATトラバーサル | 有効 | |||

| IPsecローカルポリシー1 | address | ip | ||

| IPsec ISAKMPポリシー1 | 名前 | smartphone | ||

| 認証方式 | pre-share | |||

| 認証鍵 | ipseckey | |||

| Xauthモード | server | |||

| アドレスプール | smartphoneip | |||

| 認証アルゴリズム | sha1 | |||

| 暗号化アルゴリズム | aes128 | |||

| DHグループ | 5 | |||

| ライフタイム | 86400秒 | |||

| ISAKMPモード | メインモード | |||

| リモートアドレス | any | |||

| ローカルポリシー | 1 | |||

| IPsecトンネルポリシー1 | 名前 | smartphone | ||

| ネゴシエーションモード | レスポンダ | |||

| 認証アルゴリズム | sha1 | |||

| 暗号化アルゴリズム | aes128 | |||

| PFS | 無効 | |||

| ライフタイム | 28800秒 | |||

| ISAKMPポリシー | 1 | |||

| IPsecアクセスリスト | RemoteAccess | |||

| ipsec local pool | プール名 | smartphoneip | ||

| IPアドレス払い出し範囲 | 172.16.0.0/24 | |||

| DNS | サービス | 有効 | ||

| FastFowarding | 有効 | |||

【 設定例 】

Enter configuration commands, one per line. End with CNTL/Z.

nxrg100(config)#hostname NXR

NXR(config)#interface ethernet 0

NXR(config-if)#ip address 192.168.10.1/24

NXR(config-if)#exit

NXR(config)#ip route 0.0.0.0/0 ppp 0

NXR(config)#ip access-list ppp0_in permit any 10.10.10.1 udp any 500

NXR(config)#ip access-list ppp0_in permit any 10.10.10.1 udp any 4500

NXR(config)#ip access-list ppp0_in permit any 10.10.10.1 50

NXR(config)#ipsec access-list RemoteAccess ip any host

NXR(config)#ipsec xauth username android01 password android01pass

NXR(config)#ipsec xauth username ios01 password ios01pass

NXR(config)#ipsec local pool smartphoneip address 172.16.0.0/24

NXR(config)#ipsec nat-traversal enable

% restart ipsec service to take affect.

NXR(config)#ipsec local policy 1

NXR(config-ipsec-local)#address ip

NXR(config-ipsec-local)#exit

NXR(config)#ipsec isakmp policy 1

NXR(config-ipsec-isakmp)#description smartphone

NXR(config-ipsec-isakmp)#authentication pre-share ipseckey

NXR(config-ipsec-isakmp)#xauth mode server

NXR(config-ipsec-isakmp)#client configuration address-pool local smartphoneip

NXR(config-ipsec-isakmp)#hash sha1

NXR(config-ipsec-isakmp)#encryption aes128

NXR(config-ipsec-isakmp)#group 5

NXR(config-ipsec-isakmp)#lifetime 86400

NXR(config-ipsec-isakmp)#isakmp-mode main

NXR(config-ipsec-isakmp)#remote address ip any

NXR(config-ipsec-isakmp)#local policy 1

NXR(config-ipsec-isakmp)#exit

NXR(config)#ipsec tunnel policy 1

NXR(config-ipsec-tunnel)#description smartphone

NXR(config-ipsec-tunnel)#negotiation-mode responder

NXR(config-ipsec-tunnel)#set transform esp-aes128 esp-sha1-hmac

NXR(config-ipsec-tunnel)#no set pfs

NXR(config-ipsec-tunnel)#set sa lifetime 28800

NXR(config-ipsec-tunnel)#set key-exchange isakmp 1

NXR(config-ipsec-tunnel)#match address RemoteAccess

NXR(config-ipsec-tunnel)#exit

NXR(config)#interface ppp 0

NXR(config-ppp)#ip address 10.10.10.1/32

NXR(config-ppp)#ip masquerade

NXR(config-ppp)#ip access-group in ppp0_in

NXR(config-ppp)#ip spi-filter

NXR(config-ppp)#ip tcp adjust-mss auto

NXR(config-ppp)#no ip redirects

NXR(config-ppp)#ppp username test1@example.jp password test1pass

NXR(config-ppp)#ipsec policy 1

NXR(config-ppp)#exit

NXR(config)#interface ethernet 1

NXR(config-if)#no ip address

NXR(config-if)#pppoe-client ppp 0

NXR(config-if)#exit

NXR(config)#dns

NXR(config-dns)#service enable

NXR(config-dns)#exit

NXR(config)#fast-forwarding enable

NXR(config)#exit

NXR#save config

【 設定例解説 】

1. <ホスト名の設定>

ホスト名を設定します。

2. <LAN側(ethernet0)インタフェース設定>

NXR(config-if)#ip address 192.168.10.1/24

ethernet0インタフェースのIPアドレスを設定します。

3. <スタティックルート設定>

デフォルトルートを設定します。

4. <IPアクセスリスト設定>

NXR(config)#ip access-list ppp0_in permit any 10.10.10.1 udp any 4500

NXR(config)#ip access-list ppp0_in permit any 10.10.10.1 50

IPアクセスリスト名をppp0_inとし、NXRのWAN側IPアドレス10.10.10.1宛のUDPポート番号500、4500、ESP(プロトコル番号50)のパケットを許可します。

なおこのIPアクセスリスト設定はppp0インタフェース設定で登録します。

(☞) IPアクセスリストを設定しただけではフィルタとして有効にはなりません。フィルタリングしたいインタフェースでの登録が必要になります。

(☞) NATトラバーサルではUDPポート番号500および4500をIPsecのネゴシエーションおよび通信で使用します。

5. <IPsecアクセスリスト設定>

RemoteAccessという名前のIPsecアクセスリストを設定します。なお送信元IPアドレスはany,宛先IPアドレスはhostとします。

6. <IPsec Xauth設定>

NXR(config)#ipsec xauth username ios01 password ios01pass

IPsec Xauth認証用のユーザID,パスワードを設定します。

7. <IPsec IPアドレスプール設定>

IPsec IPアドレスプール名をsmartphoneipとし、スマートデバイスに割り当てるIPアドレスを設定します。

8. <IPsec NATトラバーサル設定>

NATトラバーサルを有効にします。

9. <IPsecローカルポリシー設定>

NXR(config-ipsec-local)#address ip

IPsecトンネルの送信元IPアドレスをip(IPv4)と設定します。

10. <IPsec ISAKMPポリシー設定>

NXR(config-ipsec-isakmp)#description smartphone

NXR(config-ipsec-isakmp)#authentication pre-share ipseckey

ISAKMPポリシーの説明としてsmartphone、認証方式としてpre-share(事前共有鍵)を選択し事前共有鍵ipseckeyを設定します。なお事前共有鍵はスマートデバイスと共通の値を設定します。

Xauthをサーバモードに設定します。

IKEモードコンフィグで使用するIPsec IPアドレスプール名を設定します。

NXR(config-ipsec-isakmp)#encryption aes128

NXR(config-ipsec-isakmp)#group 5

NXR(config-ipsec-isakmp)#lifetime 86400

NXR(config-ipsec-isakmp)#isakmp-mode main

認証アルゴリズムとしてsha1、暗号化アルゴリズムとしてaes128,Diffie-Hellman(DH)グループとしてgroup 5、ISAKMP SAのライフタイムとして86400秒、フェーズ1のネゴシエーションモードとしてメインモードを設定します。

NXR(config-ipsec-isakmp)#local policy 1

リモートアドレスにanyを設定します。また、IPsecローカルポリシー1と関連づけを行います。

11. <IPsec トンネルポリシー設定>

NXR(config-ipsec-tunnel)#description smartphone

NXR(config-ipsec-tunnel)#negotiation-mode responder

IPsecトンネルポリシーの説明としてsmartphone、ネゴシエーションモードとしてresponderを設定します。

NXR(config-ipsec-tunnel)#no set pfs

NXR(config-ipsec-tunnel)#set sa lifetime 28800

暗号化アルゴリズムとしてaes128、認証アルゴリズムとしてsha1、PFSを無効、IPsec SAのライフタイムとして28800秒を設定します。

NXR(config-ipsec-tunnel)#match address RemoteAccess

ISAKMPポリシー1と関連づけを行い、IPsecアクセスリストRemoteAccessを設定します。

12. <WAN側(ppp0)インタフェース設定>

NXR(config-ppp)#ip address 10.10.10.1/32

ppp0インタフェースのIPアドレスを設定します。

NXR(config-ppp)#ip access-group in ppp0_in

NXR(config-ppp)#ip spi-filter

NXR(config-ppp)#ip tcp adjust-mss auto

NXR(config-ppp)#no ip redirects

IPマスカレード、ステートフルパケットインスペクションを有効に設定します。またIPアクセスリストppp0_inをinフィルタに適用します。そしてTCP MSSの調整機能をオート、ICMPリダイレクト機能を無効に設定します。

NXR(config-ppp)#ipsec policy 1

ISP接続用ユーザIDとパスワードを設定します。またIPsecトンネルのエンドポイントとなるためIPsecローカルポリシー1を設定します。

13. <ethernet1インタフェース設定>

NXR(config-if)#no ip address

NXR(config-if)#pppoe-client ppp 0

PPPoEクライアントとしてppp0インタフェースを使用できるように設定します。

14. <DNS設定>

NXR(config-dns)#service enable

DNSサービスを有効にします。

15. <ファストフォワーディングの有効化>

ファストフォワーディングを有効にします。ファストフォワーディングを設定することによりパケット転送の高速化を行うことができます。

(☞) ファストフォワーディングの詳細および利用時の制約については、NXR,WXRシリーズのユーザーズガイド(CLI版)に記載されているファストフォワーディングの解説をご参照ください。

【 スマートデバイスの設定例 】

〔Androidの設定〕

(☞) ここで記載した設定はあくまで一例ですので、ご利用頂いているAndroid端末によって設定が異なる場合があります。設定の詳細はご利用中のAndroid端末の取扱説明書等をご確認下さい。

(☞) この設定例はAndroid端末との接続性を保証するものではありません。ご利用頂く際には十分な検証を行った上でのご利用をお願い致します。

- メニュー画面から「設定」をタップします。

- 設定画面で「無線とネットワーク」をタップします。

- 無線とネットワーク画面で「VPN設定」をタップします。

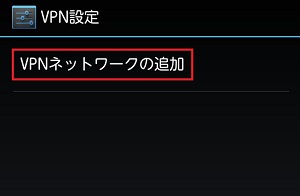

- VPN設定画面で「VPNネットワークの追加」をタップします。

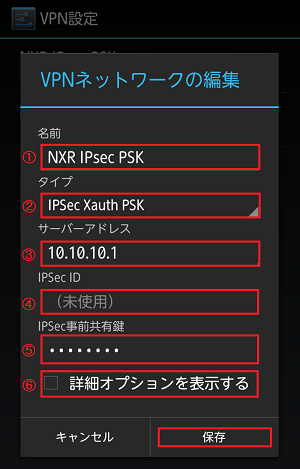

- VPNネットワークの編集で次の各項目を設定し保存します。

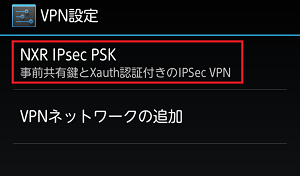

設定項目 設定値 備考 ① 名前 NXR IPsec PSK 任意の名称を設定します ② タイプ IPSec Xauth PSK - ③ サーバーアドレス 10.10.10.1 NXRのWAN側IPアドレスを設定します ④ IPSec ID (未使用) この設定例では使用していません ⑤ IPSec事前共有鍵 ipseckey NXRで設定した事前共有鍵を設定します ⑥ 詳細オプションを表示する 無効 - - 設定保存後、VPN名「NXR IPsec PSK」が作成されますので、作成した「NXR IPsec PSK」をタップします。

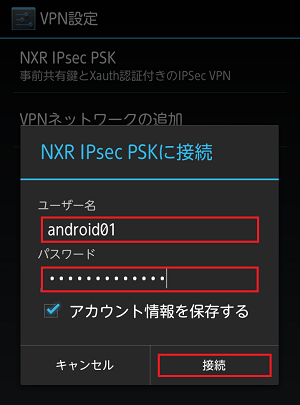

- ユーザ名とパスワードの入力画面が表示されますので、IPsec用に設定したXauthのユーザ名とパスワードを入力し、接続をタップするとVPN接続を開始します。

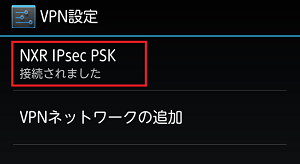

- 接続が完了(成功)するとVPN名の下に「接続されました」と表示されます。

〔iOSの設定〕

(☞) ここで記載した設定はあくまで一例ですので、ご利用頂いているiOS端末によって設定が異なる場合があります。設定の詳細はご利用中のiOS端末の取扱説明書等をご確認下さい。

(☞) この設定例はiOS端末との接続性を保証するものではありません。ご利用頂く際には十分な検証を行った上でのご利用をお願い致します。

- ホーム画面から「設定」をタップします。

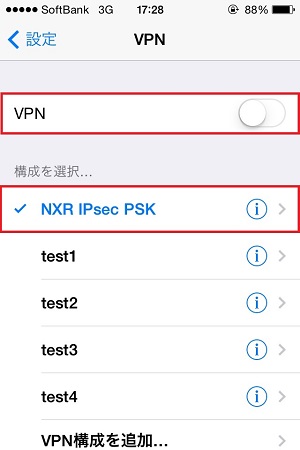

- 設定画面で「VPN」をタップします。

- VPN画面で「VPN構成を追加…」をタップします。

※この例では「test1~4」という設定が定義されているところにVPN設定を追加します。

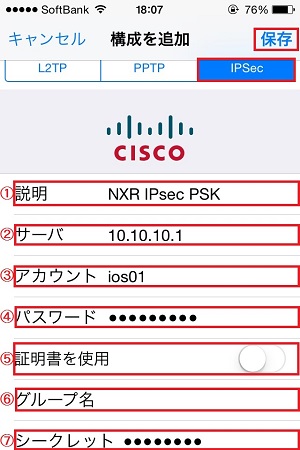

- 構成を追加画面で「IPsec」を選択し以下の各項目を設定し保存します。

設定項目 設定値 備考 ① 説明 NXR IPsec PSK 任意の名称を設定します ② サーバ 10.10.10.1 NXRのWAN側IPアドレスを設定します ③ アカウント ios01 Xauthのユーザ名を設定します ④ パスワード ios01pass Xauthのパスワードを設定します ⑤ 証明書を使用 オフ - ⑥ グループ名 空欄 - ⑦ シークレット ipseckey NXRで設定した事前共有鍵を設定します - VPN構成「NXR IPsec PSK」が作成されますので、チェックがついていることを確認します。

チェックがついていない場合は作成したVPN構成をタップします。

そしてVPNをオンにしVPN接続を開始します。

- VPN接続完了後は以下のような画面が表示されます。

なお、「状況」をタップすることでIPアドレスなどのVPN接続情報が表示されます。

なお、「状況」をタップすることでIPアドレスなどのVPN接続情報が表示されます。

目次

- 1. Route Based IPsec設定

- 2. Policy Based IPsec設定

- 3. リモートアクセスVPN設定

- リモートアクセスVPN設定一覧

- 3-1. L2TP/IPsec接続設定(Android端末)

- 3-2. L2TP/IPsec接続設定(iOS端末)

- 3-3. L2TP/IPsec接続設定(Windows端末)

- 3-4. L2TP/IPsec接続設定(FQDNでの接続)

- 3-5. L2TP/IPsec接続設定(証明書の利用)

- 3-6. IKEモードコンフィグ接続設定(Xauth+PSK)

- 3-7. IKEv2 Configuration Payload設定(証明書の利用)

- 3-8. IKEv2 Configuration Payload設定(EAP-MSCHAPv2の利用)

- 3-9. IKEv2 Configuration Payload設定(iOSとの接続)

- 4. Virtual Private Cloud(VPC)設定

- 5. 冗長化設定

- 6. IKEv2設定

更新情報

→ 一覧へ- 2026.04.01NXR,VXR

IPsec編

4-9. Cloudflare WAN 接続(IPsec NAT-T/二重トンネル/ECMP/フェイルオーバー) - 2026.04.01NXR,VXR

IPsec編

4-8. Cloudflare WAN 接続(IPsec/二重トンネル/ECMP/フェイルオーバー) - 2026.03.10CB

CB-230編

1.1 CB-230 シリアルポートからのアラーム(バッテリー電圧異常)を受けてMAをシャットダウンさせる - 2026.03.05NXR,VXR

REST-API編

2-8. exec系,showコマンドの実行(maint/cli) - 2026.01.20NXR,VXR

無線LAN編

5-6. 無線 LAN 設定(802.11ax/6 GHz/RADIUS)

カテゴリ

タグ

- CRG

- DDNS

- DHCP

- DNAT

- DNSインターセプト

- Ethernet

- IIJモバイル

- IKE Modeconfig

- IKEv2 Configuration Payload

- IPinIP

- IPoE

- IPv6

- KDDI

- L2TPv3

- MAP-E

- NGN

- NTTドコモ

- PBR

- Policy Based IPsec

- PPP

- PPPoE

- QoS

- RADIUS連携

- RAシリーズ

- Route Based IPsec

- SMS

- SNAT

- SoftBank

- UPnP

- URL転送

- VLAN

- VRRP

- Web認証

- WiMAX

- コンフィグロールバック

- ネットイベント

- フィルタ

- ブリッジ

- モニタログ

- ワイモバイル

- 仮想スイッチ

- 冗長化

- 無線LAN