FutureNet

NXR,VXRシリーズ

IPsec編

3. リモートアクセスVPN設定

3-3. L2TP/IPsec接続設定(Windows端末)

OSにWindowsを搭載した端末とL2TP/IPsecで接続する設定例です。この設定例ではIPsecで事前共有鍵を利用します。

| コンテンツ | |||||

| 構成図 | 設定例 | 設定例解説 | Windowsの設定例 | 補足 | 付録 |

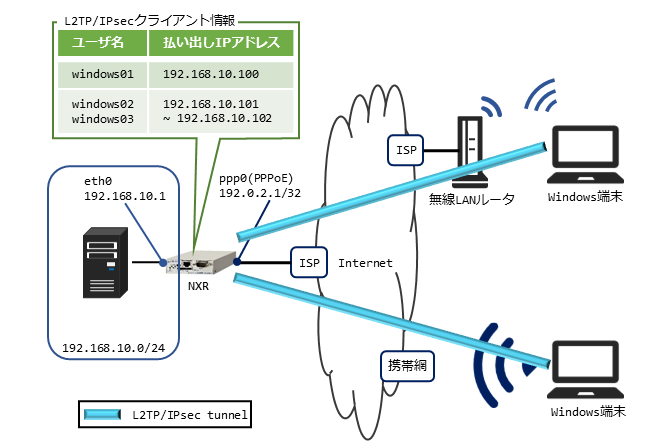

【 構成図 】

- Windowsに標準搭載されているL2TP/IPsec機能を使用して接続します。

- この設定例は弊社独自の検証結果を元に作成しております。よってWindowsを搭載するすべての端末との接続を保証するものではありません。

- NAT環境下でも接続できるようにするため、IPsec NATトラバーサルを有効にします。

- 接続してきたWindows端末にはユーザIDによって固定IP、またはIPアドレスプールよりアドレスを割り当てます。

- 払い出しIPアドレスをNXRのLAN側ネットワーク内のアドレスとするため、virtual-template0インタフェースでプロキシARPを有効にします。

- L2TP/IPsec接続時、IPアドレスの他にDNSサーバのIPアドレスも割り当てることができます。設定はこちら。

- forbidden-access-wan機能が有効になっている場合、L2TP/IPsec経由でルータにアクセスすることはできません。L2TP/IPsec経由でルータにアクセスする場合はこちら。

【 設定例 】

nxrg110(config)#hostname NXR

NXR(config)#interface ethernet 0

NXR(config-if)#ip address 192.168.10.1/24

NXR(config-if)#exit

NXR(config)#ip route 0.0.0.0/0 ppp 0

NXR(config)#ip access-list ppp0_in permit any 192.0.2.1 udp any 500

NXR(config)#ip access-list ppp0_in permit any 192.0.2.1 udp any 4500

NXR(config)#ip access-list ppp0_in permit any 192.0.2.1 50

NXR(config)#ipsec nat-traversal enable

NXR(config)#ipsec local policy 1

NXR(config-ipsec-local)#address ip

NXR(config-ipsec-local)#exit

NXR(config)#ipsec isakmp policy 1

NXR(config-ipsec-isakmp)#description smartdevice

NXR(config-ipsec-isakmp)#authentication pre-share ipseckey

NXR(config-ipsec-isakmp)#hash sha256

NXR(config-ipsec-isakmp)#encryption aes128

NXR(config-ipsec-isakmp)#group 5

NXR(config-ipsec-isakmp)#lifetime 86400

NXR(config-ipsec-isakmp)#isakmp-mode main

NXR(config-ipsec-isakmp)#remote address ip any

NXR(config-ipsec-isakmp)#local policy 1

NXR(config-ipsec-isakmp)#exit

NXR(config)#ipsec tunnel policy 1

NXR(config-ipsec-tunnel)#description smartdevice

NXR(config-ipsec-tunnel)#set transform esp-aes128 esp-sha256-hmac

NXR(config-ipsec-tunnel)#no set pfs

NXR(config-ipsec-tunnel)#set sa lifetime 28800

NXR(config-ipsec-tunnel)#set key-exchange isakmp 1

NXR(config-ipsec-tunnel)#match protocol l2tp-smartphone nat-traversal

NXR(config-ipsec-tunnel)#exit

NXR(config)#ppp account username windows01 password windows01pass

NXR(config)#ppp account username windows02 password windows02pass

NXR(config)#ppp account username windows03 password windows03pass

NXR(config)#ppp account username [ISP接続用ユーザID] password [ISP接続用パスワード]

NXR(config)#access-server profile 1

NXR(config-ras)#ppp username windows01 ip 192.168.10.100

NXR(config-ras)#exit

NXR(config)#ip local pool smartdevice address 192.168.10.101 192.168.10.102

NXR(config)#interface virtual-template 0

NXR(config-if-vt)#ip address 192.168.10.1/32

NXR(config-if-vt)#ip tcp adjust-mss auto

NXR(config-if-vt)#no ip rebound

NXR(config-if-vt)#peer ip pool smartdevice

NXR(config-if-vt)#peer ip proxy-arp

NXR(config-if-vt)#exit

NXR(config)#l2tp udp source-port 1701

NXR(config)#l2tp 1

NXR(config-l2tp)#tunnel address any ipsec

NXR(config-l2tp)#tunnel mode lns

NXR(config-l2tp)#tunnel virtual-template 0

NXR(config-l2tp)#exit

NXR(config)#interface ppp 0

NXR(config-ppp)#ip address 192.0.2.1/32

NXR(config-ppp)#ip masquerade

NXR(config-ppp)#ip spi-filter

NXR(config-ppp)#ip access-group in ppp0_in

NXR(config-ppp)#ip tcp adjust-mss auto

NXR(config-ppp)#ppp username [ISP接続用ユーザID]

NXR(config-ppp)#ipsec policy 1

NXR(config-ppp)#exit

NXR(config)#interface ethernet 1

NXR(config-if)#no ip address

NXR(config-if)#pppoe-client ppp 0

NXR(config-if)#exit

NXR(config)#dns

NXR(config-dns)#service enable

NXR(config-dns)#exit

NXR(config)#fast-forwarding enable

NXR(config)#exit

NXR#save config

【 設定例解説 】

1. <ホスト名の設定>

ホスト名を設定します。

2. <LAN側(ethernet0)インタフェース設定>

NXR(config-if)#ip address 192.168.10.1/24

ethernet0インタフェースのIPアドレスを設定します。

3. <スタティックルート設定>

デフォルトルートを設定します。

4. <IPアクセスリスト設定>

NXR(config)#ip access-list ppp0_in permit any 192.0.2.1 udp any 4500

NXR(config)#ip access-list ppp0_in permit any 192.0.2.1 50

IPアクセスリストppp0_inを以下のルールで設定します。

- 宛先IPアドレス192.0.2.1、宛先UDPポート500番を許可

- 宛先IPアドレス192.0.2.1、宛先UDPポート4500番を許可

- 宛先IPアドレス192.0.2.1、ESP(プロトコル番号50)を許可

(☞) IPアクセスリストを設定しただけではフィルタとして有効にはなりません。フィルタリングを行うインタフェースでの登録が必要になります。

5. <IPsec NATトラバーサル設定>

NATトラバーサルを有効にします。

6. <IPsecローカルポリシー設定>

NXR(config-ipsec-local)#address ip

IPsecトンネルの送信元IPアドレスにip(IPv4)を設定します。

7. <IPsec ISAKMPポリシー設定>

NXR(config-ipsec-isakmp)#description smartdevice

ISAKMPポリシー1の説明文を設定します。

認証方式としてpre-share(事前共有鍵)を選択し、事前共有鍵を設定します。

(☞) 事前共有鍵はWindows端末と共通の値を設定します。

認証アルゴリズムをsha256に設定します。

暗号化アルゴリズムをaes128に設定します。

DH(Diffie-Hellman)グループをgroup 5に設定します。

ISAKMP SAのライフタイムを設定します。

フェーズ1のネゴシエーションモードをメインモードに設定します。

リモートアドレスにanyを設定します。

このIPsec ISAKMPポリシーで使用するIPsecローカルポリシーを設定します。

8. <IPsec トンネルポリシー設定>

NXR(config-ipsec-tunnel)#description smartdevice

IPsecトンネルポリシー1の説明文を設定します。

暗号化アルゴリズムをaes128、認証アルゴリズムをsha256に設定します。

PFSを無効にします。

IPsec SAのライフタイムを設定します。

このIPsecトンネルポリシーで使用するIPsec ISAKMPポリシーを設定します。

match protocolでl2tp-smartphone nat-traversalを設定します。この設定を行うことで、IPsec接続を行う際に下記項目が自動的に設定されます。

・protocol-mode → transport

・negotiation-mode → responder

・IPsecセレクタ → 以下のように自動設定されます。またNATトラバーサル有効時はNAT配下のどのアドレスからの接続も受け付けます。

| IDペイロード | NXR側 | Windows端末側 |

|---|---|---|

| IPv4アドレス | host | host |

| プロトコル | UDP | UDP |

| ポート番号 | 1701 | any(どのポートでも受け付ける) |

9. <PPPアカウント設定>

NXR(config)#ppp account username windows02 password windows02pass

NXR(config)#ppp account username windows03 password windows03pass

L2TPv2のLNS機能による着信時のユーザID,パスワードを設定します。

ppp0インタフェースで使用するISP接続用ユーザID,パスワードを設定します。

10. <アクセスサーバ(RAS)プロファイル設定>

NXR(config-ras)#ppp username windows01 ip 192.168.10.100

ユーザID「windows01」に192.168.10.100のIPアドレスを割り当てるように設定します。

11. <IPアドレスプール設定>

IPアドレスプール名をsmartdeviceとし、プール範囲のIPアドレスを設定します。

12. <virtual-template0インタフェース設定>

NXR(config-if-vt)#ip address 192.168.10.1/32

virtual-template0インタフェースのIPアドレスを設定します。

(☞) virtual-templateインタフェースは仮想的なインタフェースであり、実際に作成されるわけではありません。virtual-templateインタフェースを使用するとコールを受けた際にPPPのクローンを作成し、本ノードの設定内容を当該PPPに適用します。なおPPPクローンのインタフェース番号は本装置が自動的に割り当てます。

TCP MSSの調整機能をオートに設定します。

IPリバウンドを無効にします。

IPアドレスプール名「smartdevice」を設定します。

プロキシARPを設定します。

13. <L2TPv2設定>

L2TPv2で使用する送信元ポートを設定します。

Windows端末との接続で使用するL2TPv2を設定します。

トンネルアドレスにanyを設定します。またany指定時にバインドするプロトコルとしてIPsecを指定します。これによりIPsec SAの確立したクライアントからの接続のみ許可します。

L2TPv2のトンネルモードを設定します。

LNS利用時に使用するvirtual-templateインタフェースを設定します。

14. <WAN側(ppp0)インタフェース設定>

NXR(config-ppp)#ip address 192.0.2.1/32

ppp0インタフェースのIPアドレスを設定します。

NXR(config-ppp)#ip spi-filter

IPマスカレード、ステートフルパケットインスペクションを有効にします。

IPアクセスグループのinフィルタにIPアクセスリストppp0_inを設定します。

TCP MSSの調整機能をオートに設定します。

ISP接続用ユーザIDを設定します。

このインタフェースで使用するIPsecローカルポリシーを設定します。

15. <ethernet1インタフェース設定>

NXR(config-if)#no ip address

ethernet1インタフェースのIPアドレスを無効にします。

PPPoEクライアントにppp0を設定します。

16. <DNS設定>

NXR(config-dns)#service enable

DNSサービスを有効にします。

17. <ファストフォワーディング設定>

ファストフォワーディングを有効にします。

18. <設定の保存>

設定内容を保存します。

【 Windowsの設定例 】

(☞) ここで記載した設定はあくまで一例ですので、ご利用頂いている機種やOSのバージョンによって画面構成が異なる場合があります。

(☞) この設定例はすべてのWindows端末との接続を保証するものではありません。ご利用頂く際には十分な検証を行った上でのご利用をお願い致します。

- 「スタート」ボタンをクリック後、「設定」をクリックします。

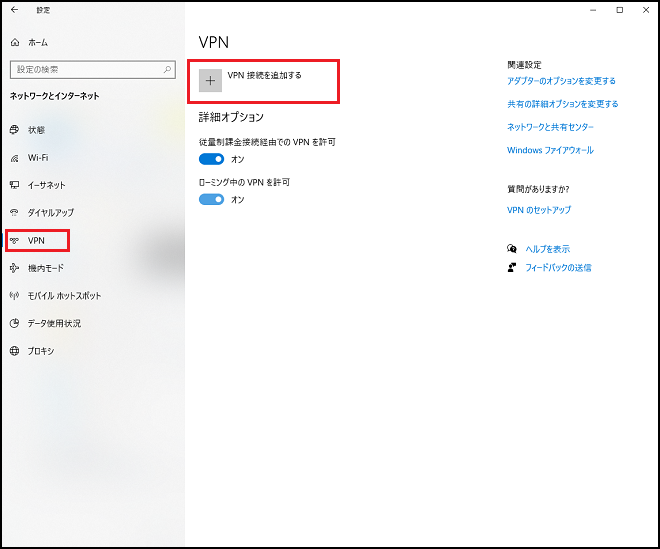

- 設定画面で「ネットワークとインターネット」をクリックします。

- ネットワークとインターネット画面で「VPN」をクリックし、「VPN接続を追加する」をクリックします。

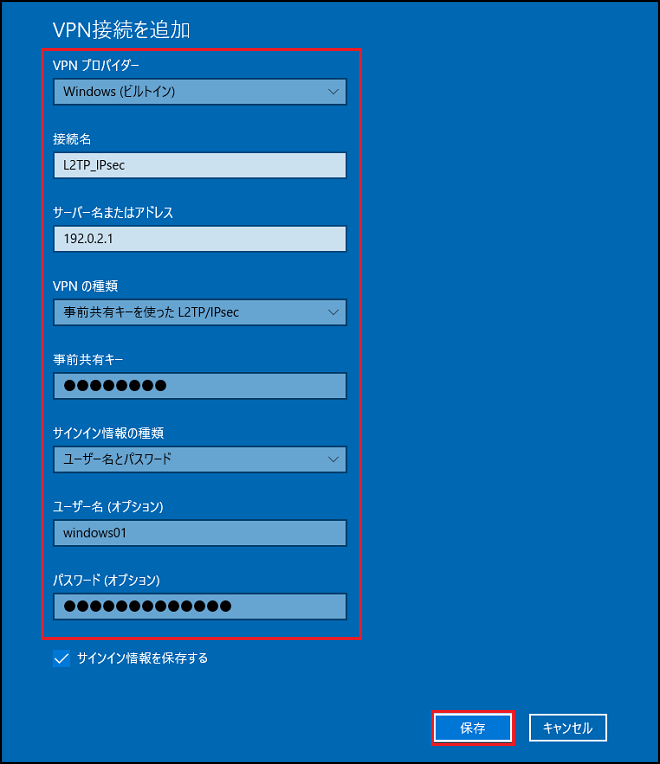

- VPN接続追加画面で各項目を設定し、「保存」をクリックします。

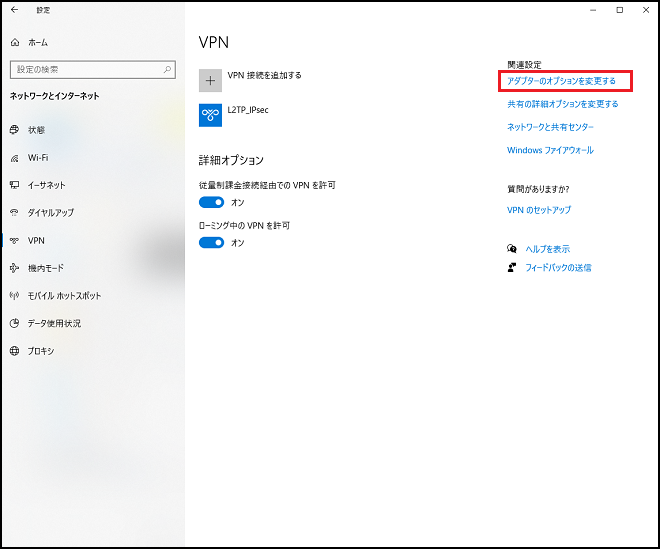

設定項目 設定値 備考 VPNプロバイダー Windows(ビルトイン) - 接続名 L2TP_IPsec 任意の名称を設定します サーバー名またはアドレス 192.0.2.1 NXRのWAN側IPアドレスを設定します VPNの種類 事前共有キーを使ったL2TP/IPsec - 事前共有キー ipseckey NXRで設定した事前共有鍵を設定します サインイン情報の種類 ユーザー名とパスワード - ユーザー名(オプション) windows01 L2TPで使用するアカウントを設定します パスワード(オプション) windows01pass L2TPで使用するパスワードを設定します - ネットワークとインターネット画面で「アダプターのオプションを変更する」をクリックします。

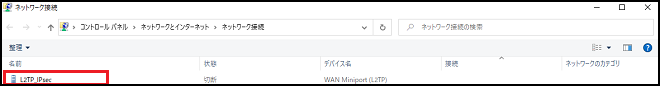

- ネットワーク接続画面で先ほど作成した「L2TP_IPsec」を右クリックし、プロパティを開きます。

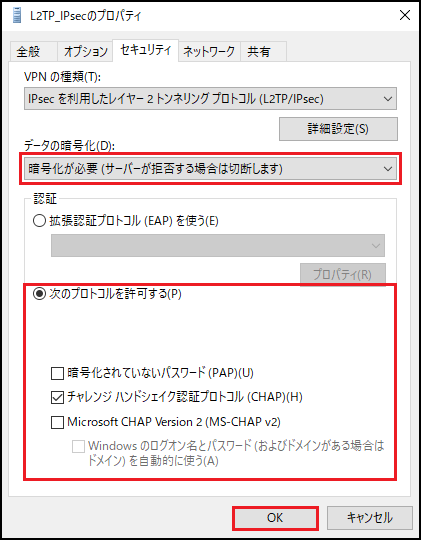

- 「L2TP_IPsec」のプロパティ画面のセキュリティタブで各項目を設定し、「OK」をクリックします。

設定項目 設定値 データの暗号化 暗号化が必要(サーバーが拒否する場合は切断します) 認証 ・次のプロトコルを許可する

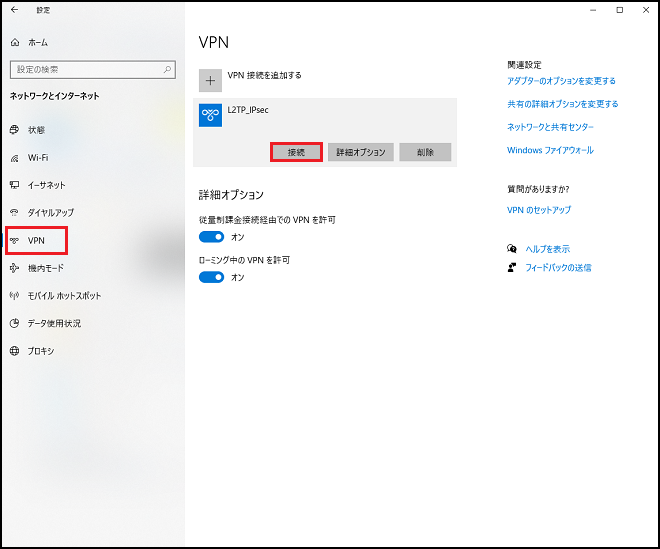

・チャレンジ ハンドシェイク認証プロトコル(CHAP) - ネットワークとインターネット画面で「VPN」および先ほど作成した「L2TP_IPsec」をクリックします。そして「接続」をクリックし、接続を開始します。

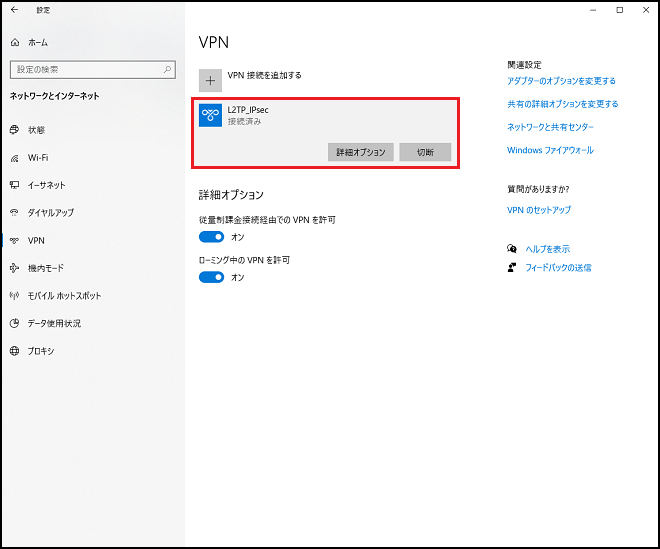

- VPN接続完了後は以下のように「接続済み」と表示されます。

<Windows設定に関する補足>

Windows端末とNXR間でNATが行われている場合、Windows端末でNATトラバーサル機能の有効化が必要な場合があります。ただし、この設定はWindows端末のレジストリ設定を変更する必要があります。レジストリの変更を誤ると、Windowsが動作しなくなるなど深刻な問題が発生しますので、十分注意して作業してください。レジストリの変更により発生した問題について弊社では一切責任を負わないものとします。レジストリの変更は、お客様の責任において行ってください。

設定変更についてはこちらをご参照ください。

なお「AssumeUDPEncapsulationContextOnSendRule」の値は、「2」を設定してください。

【 補足 】

〔DNSサーバアドレス割り当て設定〕

L2TP/IPsec接続時、IPアドレスの他にDNSサーバのIPアドレスを割り当てることもできます。

<IPCP DNS設定>

(config-if-vt)#ppp ipcp dns [プライマリDNSサーバアドレス] [セカンダリDNSサーバアドレス]

Windows端末に対してDNSサーバアドレスを割り当てます。

〔L2TP/IPsec経由でのルータアクセス〕

forbidden-access-wan機能が有効になっている場合、L2TP/IPsec経由でルータにアクセスすることはできません。アクセスするためにはvirtual-templateインタフェースでアクセスを許可するフィルタを設定します。

(☞) 工場出荷状態では、ethernet0インタフェース以外からのTELNETサーバ,HTTPサーバへのアクセス禁止が有効になっています。

<IPアクセスリスト設定>

(config)#ip access-list vt0_in permit 192.168.10.0/24 192.168.10.1 tcp any 880

IPアクセスリストvt0_inを以下のルールで設定します。

- 送信元IPアドレス192.168.10.0/24、宛先IPアドレス192.168.10.1、宛先TCPポート23番を許可

- 送信元IPアドレス192.168.10.0/24、宛先IPアドレス192.168.10.1、宛先TCPポート880番を許可

(☞) IPアクセスリストを設定しただけではフィルタとして有効にはなりません。フィルタリングを行うインタフェースでの登録が必要になります。

<virtual-template0インタフェース設定>

(config-if-vt)#ip access-group in vt0_in

IPアクセスグループのinフィルタにIPアクセスリストvt0_inを設定します。

【 付録 】

目次

- 1. Route Based IPsec設定

- 2. Policy Based IPsec設定

- 3. リモートアクセスVPN設定

- リモートアクセスVPN設定一覧

- 3-1. L2TP/IPsec接続設定(Android端末)

- 3-2. L2TP/IPsec接続設定(iOS端末)

- 3-3. L2TP/IPsec接続設定(Windows端末)

- 3-4. L2TP/IPsec接続設定(FQDNでの接続)

- 3-5. L2TP/IPsec接続設定(証明書の利用)

- 3-6. IKEモードコンフィグ接続設定(Xauth+PSK)

- 3-7. IKEv2 Configuration Payload設定(証明書の利用)

- 3-8. IKEv2 Configuration Payload設定(EAP-MSCHAPv2の利用)

- 3-9. IKEv2 Configuration Payload設定(iOSとの接続)

- 4. Virtual Private Cloud(VPC)設定

- 5. 冗長化設定

- 6. IKEv2設定

更新情報

→ 一覧へ- 2026.04.01NXR,VXR

IPsec編

4-9. Cloudflare WAN 接続(IPsec NAT-T/二重トンネル/ECMP/フェイルオーバー) - 2026.04.01NXR,VXR

IPsec編

4-8. Cloudflare WAN 接続(IPsec/二重トンネル/ECMP/フェイルオーバー) - 2026.03.10CB

CB-230編

1.1 CB-230 シリアルポートからのアラーム(バッテリー電圧異常)を受けてMAをシャットダウンさせる - 2026.03.05NXR,VXR

REST-API編

2-8. exec系,showコマンドの実行(maint/cli) - 2026.01.20NXR,VXR

無線LAN編

5-6. 無線 LAN 設定(802.11ax/6 GHz/RADIUS)

カテゴリ

タグ

- CRG

- DDNS

- DHCP

- DNAT

- DNSインターセプト

- Ethernet

- IIJモバイル

- IKE Modeconfig

- IKEv2 Configuration Payload

- IPinIP

- IPoE

- IPv6

- KDDI

- L2TPv3

- MAP-E

- NGN

- NTTドコモ

- PBR

- Policy Based IPsec

- PPP

- PPPoE

- QoS

- RADIUS連携

- RAシリーズ

- Route Based IPsec

- SMS

- SNAT

- SoftBank

- UPnP

- URL転送

- VLAN

- VRRP

- Web認証

- WiMAX

- コンフィグロールバック

- ネットイベント

- フィルタ

- ブリッジ

- モニタログ

- ワイモバイル

- 仮想スイッチ

- 冗長化

- 無線LAN