FutureNet

NXR,VXRシリーズ

IPsec編

4. Virtual Private Cloud(VPC)設定

4-2. Windows Azure接続設定

Windows Azureは、Microsoft社が提供するクラウド上に論理的なプライベートネットワーク(Virtual Private Cloud)を構築するサービスです。なお、この設定例は弊社独自の検証結果を元に作成しております。よって、Windows Azureの仮想ネットワークとの接続を保証するものではありません。

※Windows Azureに関する情報は下記URLをご参照ください。

http://www.windowsazure.com/ja-jp/

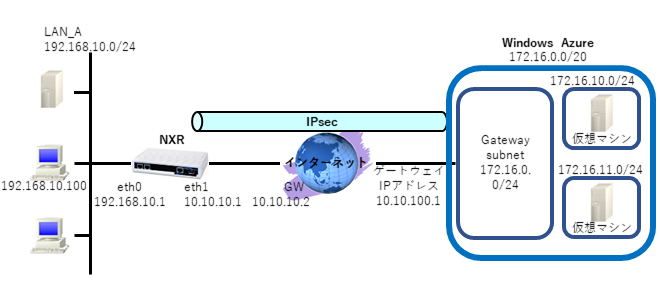

【 構成図 】

- この設定例ではNXRでRoute Based IPsec設定を行います。

- Windows Azure側の設定については設定マニュアル等をご参照ください。

【 設定データ 】

〔NXRの設定〕

| 設定項目 | 設定内容 | |||

|---|---|---|---|---|

| ホスト名 | NXR | |||

| LAN側インタフェース | ethernet0のIPアドレス | 192.168.10.1/24 | ||

| WAN側インタフェース | ethernet1のIPアドレス | 10.10.10.1/30 | ||

| IPマスカレード | 有効 | |||

| IPアクセスグループ | in | eth1_in | ||

| SPIフィルタ | 有効 | |||

| MSS自動調整 | オート | |||

| IPリダイレクト | 無効 | |||

| IPsecローカルポリシー | 1 | |||

| スタティックルート | No.1 | 宛先IPアドレス | 172.16.0.0/20 | |

| ゲートウェイ(インタフェース) | tunnel1 | |||

| ディスタンス | 1 | |||

| No.2 | 宛先IPアドレス | 172.16.0.0/20 | ||

| ゲートウェイ(インタフェース) | null | |||

| ディスタンス | 254 | |||

| No.3 | 宛先IPアドレス | 0.0.0.0/0 | ||

| ゲートウェイ(IPアドレス) | 10.10.10.2 | |||

| IPフィルタ | ルール名 | eth1_in | ||

| eth1_in | No.1 | 動作 | 許可 | |

| 送信元IPアドレス | any | |||

| 宛先IPアドレス | 10.10.10.1 | |||

| プロトコル | UDP | |||

| 送信元ポート | any | |||

| 宛先ポート | 500 | |||

| No.2 | 動作 | 許可 | ||

| 送信元IPアドレス | any | |||

| 宛先IPアドレス | 10.10.10.1 | |||

| プロトコル | UDP | |||

| 送信元ポート | any | |||

| 宛先ポート | 4500 | |||

| No.3 | 動作 | 許可 | ||

| 送信元IPアドレス | any | |||

| 宛先IPアドレス | 10.10.10.1 | |||

| プロトコル | 50(ESP) | |||

| IPsec | IPsecアクセスリスト | リスト名 | ipsec_acl | |

| 送信元IPアドレス | 192.168.10.0/24 | |||

| 宛先IPアドレス | 172.16.0.0/20 | |||

| NATトラバーサル | 有効 | |||

| IPsecローカルポリシー1 | address | ip | ||

| IPsec ISAKMPポリシー1 | 名前 | WindowsAzure | ||

| 認証方式 | pre-share | |||

| 認証鍵 | ipseckey | |||

| 認証アルゴリズム | sha1 | |||

| 暗号化アルゴリズム | aes256 | |||

| DHグループ | 2 | |||

| ライフタイム | 28800秒 | |||

| ISAKMPモード | メインモード | |||

| リモートアドレス | 10.10.100.1 | |||

| DPD | 無効 | |||

| ローカルポリシー | 1 | |||

| IPsecトンネルポリシー1 | 名前 | WindowsAzure | ||

| ネゴシエーションモード | オート | |||

| 認証アルゴリズム | sha1 | |||

| 暗号化アルゴリズム | aes256 | |||

| PFS | 無効 | |||

| ライフタイム | 3600秒 | |||

| ISAKMPポリシー | 1 | |||

| IPsecアクセスリスト | ipsec_acl | |||

| トンネル1インタフェース | トンネルモード | IPsec(IPv4) | ||

| トンネルプロテクション | ipsec policy 1 | |||

| MSS自動調整 | 1350バイト | |||

| DNS | サービス | 有効 | ||

| DNSサーバ | プライマリ | 10.255.1.1 | ||

| FastFowarding | 有効 | |||

【 設定例 】

〔NXRの設定〕

Enter configuration commands, one per line. End with CNTL/Z.

nxr125(config)#hostname NXR

NXR(config)#interface ethernet 0

NXR(config-if)#ip address 192.168.10.1/24

NXR(config-if)#exit

NXR(config)#ip route 172.16.0.0/20 tunnel 1 1

NXR(config)#ip route 172.16.0.0/20 null 254

NXR(config)#ip route 0.0.0.0/0 10.10.10.2

NXR(config)#ip access-list eth1_in permit any 10.10.10.1 udp any 500

NXR(config)#ip access-list eth1_in permit any 10.10.10.1 udp any 4500

NXR(config)#ip access-list eth1_in permit any 10.10.10.1 50

NXR(config)#ipsec access-list ipsec_acl ip 192.168.10.0/24 172.16.0.0/20

NXR(config)#ipsec nat-traversal enable

% restart ipsec service to take affect.

NXR(config)#ipsec local policy 1

NXR(config-ipsec-local)#address ip

NXR(config-ipsec-local)#exit

NXR(config)#ipsec isakmp policy 1

NXR(config-ipsec-isakmp)#description WindowsAzure

NXR(config-ipsec-isakmp)#authentication pre-share ipseckey

NXR(config-ipsec-isakmp)#hash sha1

NXR(config-ipsec-isakmp)#encryption aes256

NXR(config-ipsec-isakmp)#group 2

NXR(config-ipsec-isakmp)#lifetime 28800

NXR(config-ipsec-isakmp)#isakmp-mode main

NXR(config-ipsec-isakmp)#remote address ip 10.10.100.1

NXR(config-ipsec-isakmp)#no keepalive

NXR(config-ipsec-isakmp)#local policy 1

NXR(config-ipsec-isakmp)#exit

NXR(config)#ipsec tunnel policy 1

NXR(config-ipsec-tunnel)#description WindowsAzure

NXR(config-ipsec-tunnel)#negotiation-mode auto

NXR(config-ipsec-tunnel)#set transform esp-aes256 esp-sha1-hmac

NXR(config-ipsec-tunnel)#no set pfs

NXR(config-ipsec-tunnel)#set sa lifetime 3600

NXR(config-ipsec-tunnel)#set key-exchange isakmp 1

NXR(config-ipsec-tunnel)#match address ipsec_acl

NXR(config-ipsec-tunnel)#exit

NXR(config)#interface tunnel 1

NXR(config-tunnel)#tunnel mode ipsec ipv4

NXR(config-tunnel)#tunnel protection ipsec policy 1

NXR(config-tunnel)#ip tcp adjust-mss 1350

NXR(config-tunnel)#exit

NXR(config)#interface ethernet 1

NXR(config-if)#ip address 10.10.10.1/30

NXR(config-if)#ip masquerade

NXR(config-if)#ip access-group in eth1_in

NXR(config-if)#ip spi-filter

NXR(config-if)#ip tcp adjust-mss auto

NXR(config-if)#no ip redirects

NXR(config-if)#ipsec policy 1

NXR(config-if)#exit

NXR(config)#dns

NXR(config-dns)#service enable

NXR(config-dns)#address 10.255.1.1

NXR(config-dns)#exit

NXR(config)#fast-forwarding enable

NXR(config)#exit

NXR#save config

【 設定例解説 】

〔NXRの設定〕

1. <ホスト名の設定>

ホスト名を設定します。

2. <LAN側(ethernet0)インタフェース設定>

NXR(config-if)#ip address 192.168.10.1/24

ethernet0インタフェースのIPアドレスを設定します。

3. <スタティックルート設定>

NXR(config)#ip route 172.16.0.0/20 null 254

Windows Azure向けのルートを設定します。なお、IPsec SA確立時はトンネル1インタフェースを、未確立時はnullインタフェースのルートを利用するように設定します。

(☞) nullインタフェースを出力インタフェースとして設定した場合、パケットが出力されることはありません(ドロップされます)。

デフォルトルートを設定します。

4. <IPアクセスリスト設定>

NXR(config)#ip access-list eth1_in permit any 10.10.10.1 udp any 4500

NXR(config)#ip access-list eth1_in permit any 10.10.10.1 50

IPアクセスリスト名をeth1_inとし、NXRのWAN側IPアドレス10.10.10.1宛のUDPポート番号500、4500およびESP(プロトコル番号50)パケットを許可します。

なお、このIPアクセスリスト設定はethernet1インタフェース設定で登録します。

(☞) IPアクセスリストを設定しただけではフィルタとして有効にはなりません。フィルタリングしたいインタフェースでの登録が必要になります。

5. <IPsecアクセスリスト設定>

ipsec_aclという名前のIPsecアクセスリストを設定します。なお、送信元IPアドレスは192.168.10.0/24,宛先IPアドレスは172.16.0.0/20とします。

(☞) Route Based IPsecでESP化するか否かはIPsecアクセスリストではなく、トンネルインタフェースをゲートウェイとするルート設定の有無で決まります。よって、Policy Based IPsecではIPsecアクセスリストで設定したルールに基づきIPsecでESP化するかどうかが決定されましたが、Route Based IPsecではIPsecアクセスリストをIKEフェーズ2のIDとしてのみ使用します。

6. <IPsec NATトラバーサル設定>

NATトラバーサルを有効にします。

7. <IPsecローカルポリシー設定>

NXR(config-ipsec-local)#address ip

IPsecトンネルの送信元IPアドレスをip(IPv4)と設定します。

8. <IPsec ISAKMPポリシー設定>

NXR(config-ipsec-isakmp)#description WindowsAzure

NXR(config-ipsec-isakmp)#authentication pre-share ipseckey

ISAKMPポリシーの説明としてWindowsAzure、認証方式としてpre-share(事前共有鍵)を選択し事前共有鍵ipseckeyを設定します。なお、事前共有鍵はWindows Azureと共通の値を設定します。

NXR(config-ipsec-isakmp)#encryption aes256

NXR(config-ipsec-isakmp)#group 2

NXR(config-ipsec-isakmp)#lifetime 28800

NXR(config-ipsec-isakmp)#isakmp-mode main

認証アルゴリズムとしてsha1、暗号化アルゴリズムとしてaes256,Diffie-Hellman(DH)グループとしてgroup 2、ISAKMP SAのライフタイムとして28800秒、フェーズ1のネゴシエーションモードとしてメインモードを設定します。

NXR(config-ipsec-isakmp)#no keepalive

NXR(config-ipsec-isakmp)#local policy 1

リモートアドレスにWindows AzureのWAN側IPアドレスを設定します。また、IKE KeepAlive(DPD)を無効に設定します。そして、IPsecローカルポリシー1と関連づけを行います。

9. <IPsec トンネルポリシー設定>

NXR(config-ipsec-tunnel)#description WindowsAzure

NXR(config-ipsec-tunnel)#negotiation-mode auto

IPsecトンネルポリシーの説明としてWindowsAzure、ネゴシエーションモードとしてautoを設定します。

NXR(config-ipsec-tunnel)#no set pfs

NXR(config-ipsec-tunnel)#set sa lifetime 3600

暗号化アルゴリズムとしてaes256、認証アルゴリズムとしてsha1、PFSを無効、IPsec SAのライフタイムとして3600秒を設定します。

NXR(config-ipsec-tunnel)#match address ipsec_acl

ISAKMPポリシー1と関連づけを行い、IPsecアクセスリストipsec_aclを設定します。

10. <トンネル1インタフェース設定>

NXR(config-tunnel)#tunnel mode ipsec ipv4

NXR(config-tunnel)#tunnel protection ipsec policy 1

NXR(config-tunnel)#ip tcp adjust-mss 1350

トンネル1インタフェースでトンネルモードをipsec ipv4、使用するトンネルポリシーとして1を設定します。また、TCPMSS値を1350バイトに設定します。

11. <WAN側(ethernet1)インタフェース設定>

NXR(config-if)#ip address 10.10.10.1/30

ethernet1インタフェースのIPアドレスを設定します。

NXR(config-if)#ip access-group in eth1_in

NXR(config-if)#ip spi-filter

NXR(config-if)#ip tcp adjust-mss auto

NXR(config-if)#no ip redirects

IPマスカレード、ステートフルパケットインスペクションを有効に設定します。また、IPアクセスリストeth1_inをinフィルタに適用します。そして、TCP MSSの調整機能をオート、ICMPリダイレクト機能を無効に設定します。

IPsecトンネルのエンドポイントとなるためIPsecローカルポリシー1を設定します。

12. <DNS設定>

NXR(config-dns)#service enable

NXR(config-dns)#address 10.255.1.1

DNSサービスを有効にします。また、プロバイダから通知されているプライマリDNSサーバアドレスを設定します。

13. <ファストフォワーディングの有効化>

ファストフォワーディングを有効にします。ファストフォワーディングを設定することによりパケット転送の高速化を行うことができます。

(☞) ファストフォワーディングの詳細および利用時の制約については、NXR,WXRシリーズのユーザーズガイド(CLI版)に記載されているファストフォワーディングの解説をご参照ください。

端末の設定例 】

| LAN_Aの端末 | |

| IPアドレス | 192.168.10.100 |

| サブネットマスク | 255.255.255.0 |

| デフォルトゲートウェイ | 192.168.10.1 |

| DNSサーバ |

目次

- 1. Route Based IPsec設定

- 2. Policy Based IPsec設定

- 3. リモートアクセスVPN設定

- 4. Virtual Private Cloud(VPC)設定

- Virtual Private Cloud(VPC)設定一覧

- 4-1. Cloudn Compute(VPCタイプOpenNW)接続設定

- 4-2. Windows Azure接続設定

- 4-3. Amazon VPCとのVPN接続(スタティックルートの利用)

- 4-4. Amazon VPCとのVPN接続(BGPの利用)

- 4-5. Google Cloud PlatformとのVPN接続(スタティックルートの利用)

- 4-6. Oracle Cloud InfrastructureとのVPN接続(スタティックルートの利用)

- 4-7. Oracle Cloud InfrastructureとのVPN接続(BGPの利用)

- 4-8. Cloudflare WAN 接続(IPsec/二重トンネル/ECMP/フェイルオーバー)

- 4-9. Cloudflare WAN 接続(IPsec NAT-T/二重トンネル/ECMP/フェイルオーバー)

- 5. 冗長化設定

- 6. IKEv2設定

更新情報

→ 一覧へ- 2026.04.01NXR,VXR

IPsec編

4-9. Cloudflare WAN 接続(IPsec NAT-T/二重トンネル/ECMP/フェイルオーバー) - 2026.04.01NXR,VXR

IPsec編

4-8. Cloudflare WAN 接続(IPsec/二重トンネル/ECMP/フェイルオーバー) - 2026.03.10CB

CB-230編

1.1 CB-230 シリアルポートからのアラーム(バッテリー電圧異常)を受けてMAをシャットダウンさせる - 2026.03.05NXR,VXR

REST-API編

2-8. exec系,showコマンドの実行(maint/cli) - 2026.01.20NXR,VXR

無線LAN編

5-6. 無線 LAN 設定(802.11ax/6 GHz/RADIUS)

カテゴリ

タグ

- CRG

- DDNS

- DHCP

- DNAT

- DNSインターセプト

- Ethernet

- IIJモバイル

- IKE Modeconfig

- IKEv2 Configuration Payload

- IPinIP

- IPoE

- IPv6

- KDDI

- L2TPv3

- MAP-E

- NGN

- NTTドコモ

- PBR

- Policy Based IPsec

- PPP

- PPPoE

- QoS

- RADIUS連携

- RAシリーズ

- Route Based IPsec

- SMS

- SNAT

- SoftBank

- UPnP

- URL転送

- VLAN

- VRRP

- Web認証

- WiMAX

- コンフィグロールバック

- ネットイベント

- フィルタ

- ブリッジ

- モニタログ

- ワイモバイル

- 仮想スイッチ

- 冗長化

- 無線LAN