FutureNet

RAシリーズ

連携機能

2. LDAP連携(EAP-TTLS認証編)

2.LDAP連携(EAP-TTLS認証)

ここでは、ユーザ認証に外部サーバとしてLDAPを利用した設定例を紹介します。

【構成】

ここではLDAPサーバを2つ用意し、ユーザ検索をLDAP1→LDAP2→RADIUSサーバローカルの順に行います。

ユーザ認証にはEAP-TTLS/PAPを用い、RADIUSサーバとLDAP間はLDAPSによる暗号化通信を行うものとします。

各機器では、以下の設定を行います。

設定概要:

| 対象装置 | |

| LDAPサーバ | ユーザ情報の登録 |

| CA証明書の登録 | |

| サーバ証明書の登録 | |

| 私有鍵の登録 | |

| RADIUSサーバ | CA設定 |

| CA証明書の取り出し | |

| 証明書の発行(LDAP1用、LDAP2用、RADIUSサーバ用、LDAPクライアント用) | |

| 認証方式などの基本設定 | |

| クライアント登録 | |

| LDAPサーバ設定 | |

| DNSサーバ設定 | |

| ローカルユーザの登録(ローカルに登録したユーザを参照する場合) | |

| 無線アクセスポイント | 認証サーバの登録 |

| Windowsなどの端末 | CA証明書の登録 |

| 認証方式などのサプリカント設定 |

【設定】

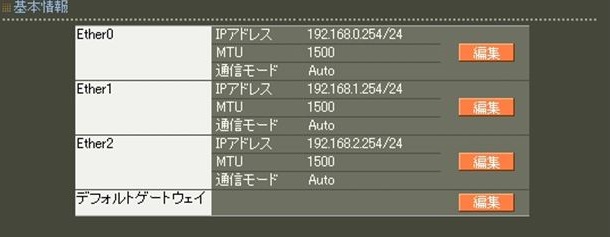

ネットワーク設定(管理機能/ネットワーク/基本情報)

Ether0 のIPアドレスを 192.168.0.254/24 に設定します。

MTU及び通信モード、Ether1、Ether2はお使いの環境に合わせて設定してください。

ここでは初期値のままとします。デフォルトゲートウェイは外部のDNS、NTPサーバを使用しないのであれば特に設定する必要はありません。

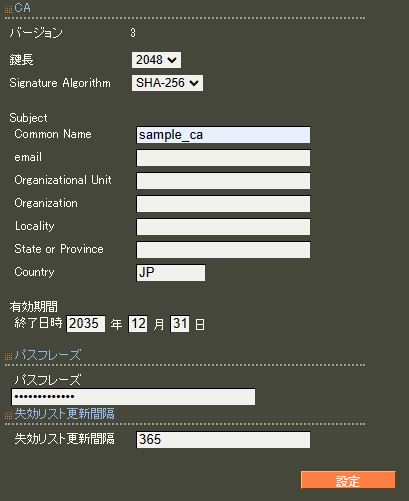

CA設定(CA/CA/CRL)

EAP-TTLS認証を使用する場合はCAの設定が必要になります。

また、CAの作成や証明書の発行を行う際は内蔵時計が正しく設定されているか確認することをお奨めします。

CAの作成では Common Name、有効期間、パスフレーズ、失効リスト更新間隔 の入力が必須です。

また、CAの再編集はできませんので設定の際は内容を十分確認してください。

CAを削除した場合は発行済みの全ての証明書も削除されますのでご注意ください。

ここでは下記内容で設定します。

| <CA設定> | 値 | 備考 |

| バージョン | 3 | |

| 鍵長 | 2048 | |

| Signature Algorithm | SHA-256 | |

| Common Name | sample_ca | |

| Country | JP | |

| 有効期間(終了日時) | 2035年12月31日 | |

| パスフレーズ | passsample | |

| 失効リスト更新間隔 | 365 |

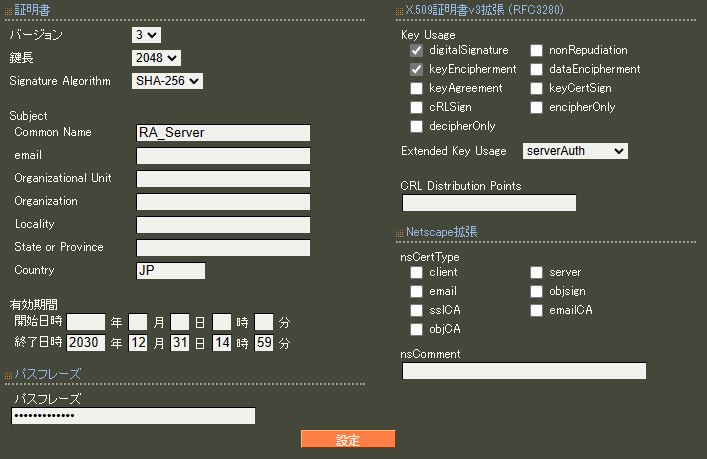

証明書発行(CA/証明書)

ここではEAP-TTLSで使用するRADIUSサーバ証明書、LDAPSで使用するLDAP1、LDAP2用の証明書と

LDAPクライアント証明書を発行します。

LDAPを利用する際はLDAPサーバに対してRADIUSサーバがクライアントになります。

したがってLDAPSで使用する証明書は、LDAPサーバがサーバ用、RADIUSサーバがクライアント用となります。

LDAPS用に発行した証明書及び秘密鍵を取り出し、LDAPサーバへ登録します。

証明書画面から 新規追加 ボタンを押下します。

[RADIUSサーバ用]

ここでは、下記内容で設定します。

| <サーバ証明書設定> | 値 | 備考 |

| バージョン | 3 | |

| 鍵長 | 2048 | |

| Signature Algorithm | SHA-256 | |

| Common Name | RA_server | |

| Country | JP | |

| 有効期間(終了日時) | 2030年12月31日 14時59分 | GMTで指定します |

| パスフレーズ | passsample | |

| Key Usage | digitalSignature | |

| keyEncipherment | ||

| Extended Key Usage | server Auth |

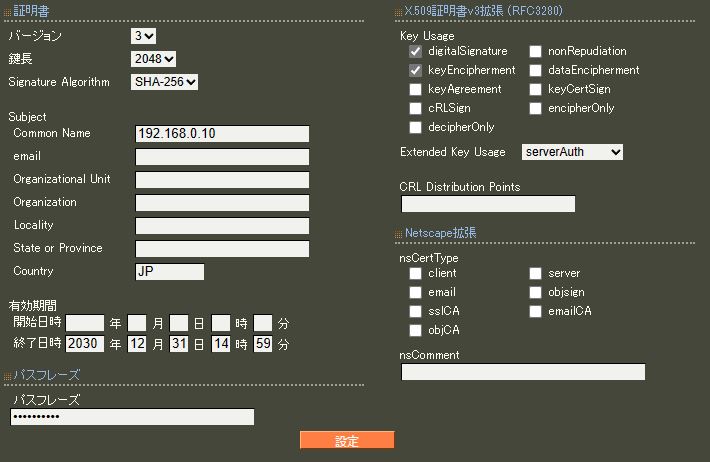

[LDAP1サーバ用]

ここでは、下記内容で設定します。

| <LDAP1サーバ証明書設定> | 値 | 備考 |

| バージョン | 3 | |

| 鍵長 | 2048 | |

| Signature Algorithm | SHA-256 | |

| Common Name | 192.168.0.10 | |

| Country | JP | |

| 有効期間(終了日時) | 2030年12月31日 14時59分 | GMTで指定します |

| パスフレーズ | passsample | |

| Key Usage | digitalSignature | |

| keyEncipherment | ||

| Extended Key Usage | server Auth |

[LDAP2サーバ用]

ここでは、下記内容で設定します。

| <LDAP2サーバ証明書設定> | 値 | 備考 |

| バージョン | 3 | |

| 鍵長 | 2048 | |

| Signature Algorithm | SHA-256 | |

| Common Name | 192.168.0.20 | |

| Country | JP | |

| 有効期間(終了日時) | 2030年12月31日 14時59分 | GMTで指定します |

| パスフレーズ | passsample | |

| Key Usage | digitalSignature | |

| keyEncipherment | ||

| Extended Key Usage | server Auth |

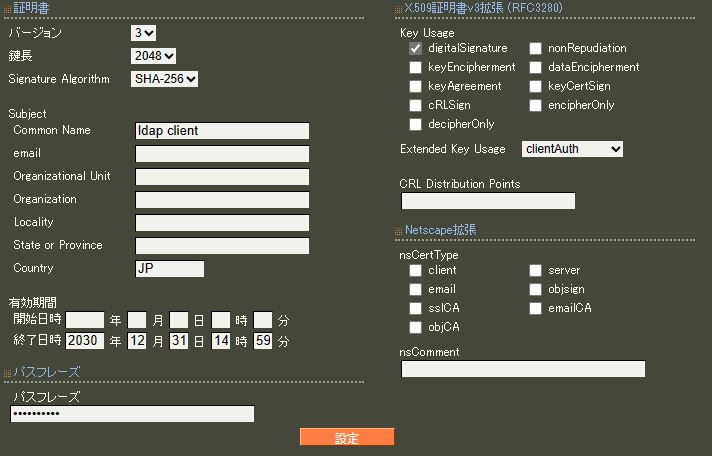

[LDAPクライアント用]

ここでは、下記内容で設定します。

| <クライアント証明書設定> | 値 | 備考 |

| バージョン | 3 | |

| 鍵長 | 2048 | |

| Signature Algorithm | SHA-256 | |

| Common Name | ldap client | |

| Country | JP | |

| 有効期間(終了日時) | 2030年12月31日 14時59分 | GMTで指定します |

| パスフレーズ | passsample | |

| Key Usage | digitalSignature | |

| Extended Key Usage | clientAuth |

※バージョン3 のサーバ証明書を作成する場合には、通常最低限以下のKey Usage/Extended KeyUsage を

指定するようにします。

実際にどのKey Usage/Extended Key Usage を必要とするかは通信相手のソフトウェアに依存します。

下記は、全ての証明書設定後の画面表示になります。

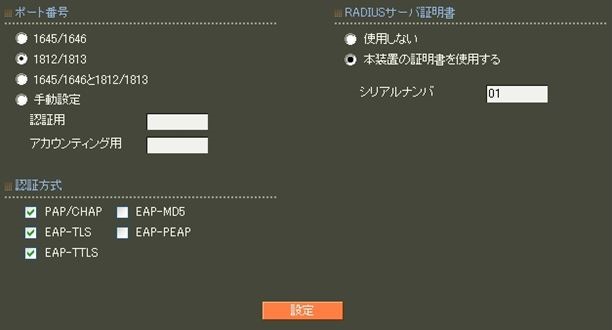

認証方式の設定、(RADIUS/サーバ/基本情報)

認証方式に EAP-TLS, EAP-TTLS , 内部認証で使用するプロトコルを選択します。

※EAP-TTLSを利用するにはEAP-TLSも選択する必要があります。

ここでは、下記内容で設定します。

| 値 | 備考 | |

| ポート番号 | 1812/1813 | |

| 認証方式 | PAP/CHAP | |

| EAP-TLS | ||

| EAP-TTLS | ||

| RADIUSサーバ証明書 | 本装置の証明書を使用する | |

| シリアルナンバ | 01 | RADIUSサーバ用証明書のシリアルナンバ(S/N) |

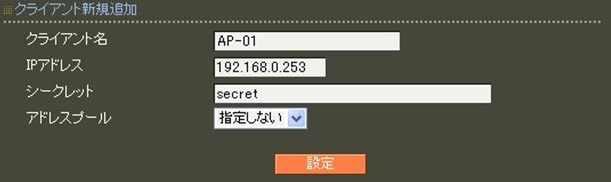

RADIUSクライアント設定(RADIUS/サーバ/クライアント)

無線アクセスポイントの情報を設定します。

ここでは、下記内容で設定します。

| 値 | 備考 | |

| クライアント名 | AP-01 | |

| IPアドレス | 192.168.0.253 | |

| シークレット | secret | 無線アクセスポイントに設定した値 |

| アドレスプール | 指定しない |

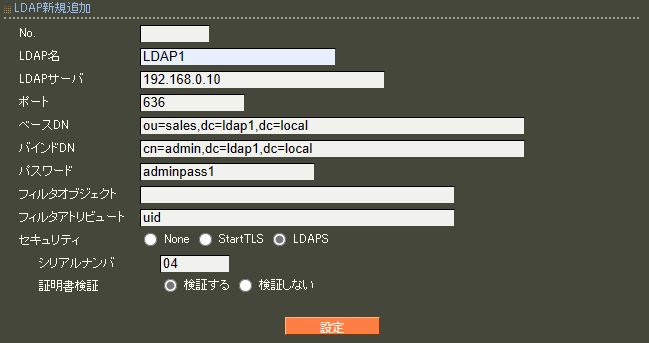

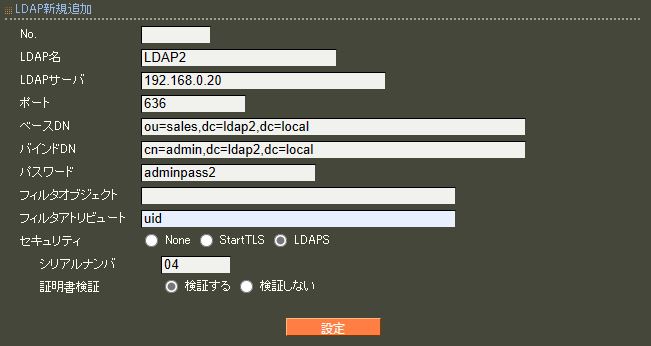

LDAP設定(RADIUS/サーバ/LDAP)

LDAP画面下段 LDAPサーバ一覧より 新規追加 ボタンを押下してLDAPサーバを追加します。

ここでは、下記内容で[LDAP1]、[LDAP2]を設定します。

[LDAP1]

| 値 | 備考 | |

| No | 空白 | |

| LDAP名 | LDAP1 | |

| LDAPサーバ | 192.168.0.10 | |

| ポート | 636 | |

| ベースDN | ou=sales,dc=ldap1,dc=local | |

| バンドDN | cn=admin,dc=ldap1,dc=local | |

| パスワード | adminpass1 | LDAP1用ログインパスワード |

| フィルタオブジェクト | 空白 | |

| フィルタアトリビュート | uid | |

| セキュリティ | LDAPS | |

| シリアルナンバ | 04 | LDAPクライアント証明書用の シリアルナンバ(S/N) |

| 証明書検証 | 検証する |

[LDAP2]

| 値 | 備考 | |

| No | 空白 | |

| LDAP名 | LDAP2 | |

| LDAPサーバ | 192.168.0.20 | |

| ポート | 636 | |

| ベースDN | ou=sales,dc=ldap2,dc=local | |

| バンドDN | cn=admin,dc=ldap2,dc=local | |

| パスワード | adminpass2 | LDAP2用ログインパスワード |

| フィルタオブジェクト | 空白 | |

| フィルタアトリビュート | uid | |

| セキュリティ | LDAPS | |

| シリアルナンバ | 04 | LDAPクライアント証明書用の シリアルナンバ(S/N) |

| 証明書検証 | 検証する |

No. はLDAPサーバの認証の順番を指定します。LDAP1,LDAP2の順に設定する場合は空欄でかまいません。

ポート番号は一般的にLDAPでは389、LDAPSでは636が使われます。

証明書検証で 検証する に設定した場合はLDAPサーバの証明書が不正だった場合にそのLDAPサーバを認証に使用しません。

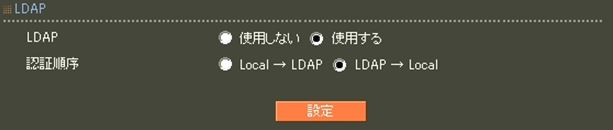

LDAPサーバの登録が終わったらLDAPへの問い合わせを有効にします。

LDAP画面の上段より 設定・編集 ボタンを押し設定画面を開きます。

LDAPを 使用する 、認証順序 LDAP → Local を選択します。

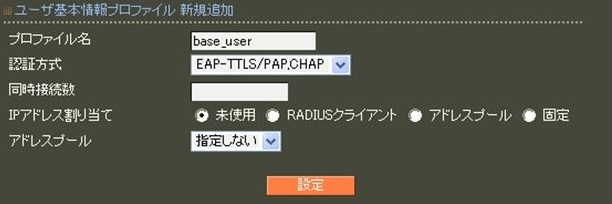

ユーザ基本情報プロファイル登録(RADIUS/プロファイル/ユーザ基本情報)

設定条件に従い認証方式にEAP-TTLS/PAP,CHAPを指定したプロファイルを作成します。

プロファイル名は base_user とします。

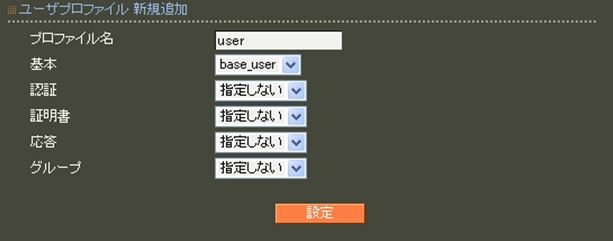

ユーザプロファイル登録(RADIUS/プロファイル/ユーザプロファイル)

ユーザプロファイル名は user とし、登録したユーザ基本プロファイル base_user を選択してユーザプロファイルを登録します。

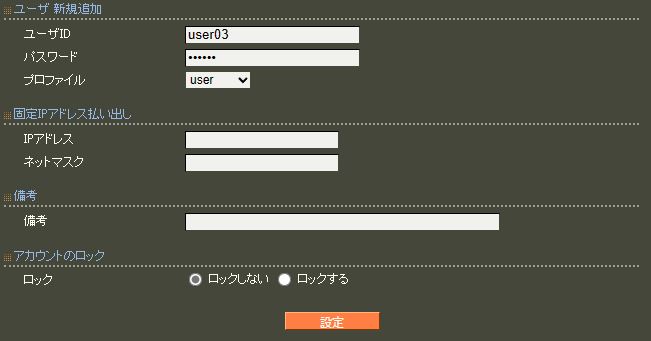

ローカルユーザ登録(RADIUS/ユーザ/ユーザ)

ローカルで認証するユーザを登録します。

ここでは、ユーザIDに user03、パスワードに pass03 を入力します。

(LDAP1にuser01、LDAP2にuser02 が存在するものとします)

プロファイルは先ほど作成したユーザプロファイル user を指定します。

入力後 設定 ボタンを押下します。

RADIUSサービス起動(RADIUS/サーバ/起動・停止)

最後に 起動 ボタンを押下してRADIUSサービスを起動します。

※既に現在の状態が、動作中 の場合は、 再起動 ボタンを押下してサービスを再起動します。

以上で設定は完了です。

目次

更新情報

→ 一覧へ- 2026.04.01NXR,VXR

IPsec編

4-9. Cloudflare WAN 接続(IPsec NAT-T/二重トンネル/ECMP/フェイルオーバー) - 2026.04.01NXR,VXR

IPsec編

4-8. Cloudflare WAN 接続(IPsec/二重トンネル/ECMP/フェイルオーバー) - 2026.03.10CB

CB-230編

1.1 CB-230 シリアルポートからのアラーム(バッテリー電圧異常)を受けてMAをシャットダウンさせる - 2026.03.05NXR,VXR

REST-API編

2-8. exec系,showコマンドの実行(maint/cli) - 2026.01.20NXR,VXR

無線LAN編

5-6. 無線 LAN 設定(802.11ax/6 GHz/RADIUS)

カテゴリ

タグ

- CRG

- DDNS

- DHCP

- DNAT

- DNSインターセプト

- Ethernet

- IIJモバイル

- IKE Modeconfig

- IKEv2 Configuration Payload

- IPinIP

- IPoE

- IPv6

- KDDI

- L2TPv3

- MAP-E

- NGN

- NTTドコモ

- PBR

- Policy Based IPsec

- PPP

- PPPoE

- QoS

- RADIUS連携

- RAシリーズ

- Route Based IPsec

- SMS

- SNAT

- SoftBank

- UPnP

- URL転送

- VLAN

- VRRP

- Web認証

- WiMAX

- コンフィグロールバック

- ネットイベント

- フィルタ

- ブリッジ

- モニタログ

- ワイモバイル

- 仮想スイッチ

- 冗長化

- 無線LAN