IPsec トンネルで保護する通信範囲(セレクタ)として、すべてのトラフィック(any any)を設定します。

※ 実際の通信の制御はルーティングによって決定されます。

FutureNet

NXR,VXRシリーズ

IPsec編

4. Virtual Private Cloud(VPC)設定

4-9. Cloudflare WAN 接続(IPsec NAT-T/二重トンネル/ECMP/フェイルオーバー)

Cloudflare WAN と IPsec 接続を確立するための設定例です。本設定例では、スタティックルートによる経路制御および ECMP(Equal Cost Multi Path)による負荷分散を行い、IPsec NAT トラバーサル(NAT-T)を前提とします。

※ 本設定例に記載している IP アドレスおよび IKE ID(ID_FQDN)は例示用です。実際の環境に合わせて適宜読み替えてください。Cloudflare WAN の接続先 IP アドレスおよび IKE ID(ID_FQDN)は、必ず Cloudflare から指定された値を設定してください。

商標について

Cloudflare、Cloudflareロゴ、およびCloudflare WANは、米国およびその他の国におけるCloudflare, Inc.の商標または登録商標です。

【 本設定例対応機種 】

NXR-530(2026 年 4 月時点)

※ 対応機種は今後変更される可能性があります。最新情報は、各製品の更新履歴またはユーザーズガイドを参照してください。

| コンテンツ | |||||

| 構成図 | 設定例 | 設定例解説 | 端末の設定例 | 補足 | 付録 |

【 構成図 】

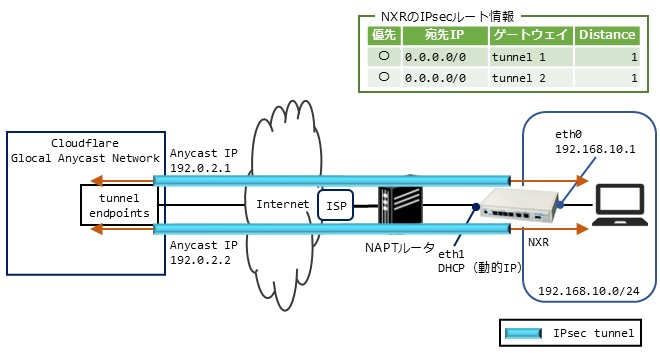

〔 正常時 〕

- NXR ルータは、 Cloudflare WAN の Anycast IP アドレスに対して NAT-T を使用した IPsec トンネルを確立します。

※ 本設定例に記載している IP アドレス(192.0.2.1 および 192.0.2.2)は例示用です。実際の環境では、Cloudflare から指定された値を設定してください。 - ルーティングでは、IPsec トンネル経路のディスタンス値を同一に設定し、ECMP(Equal Cost Multi Path)により負荷分散を行います。

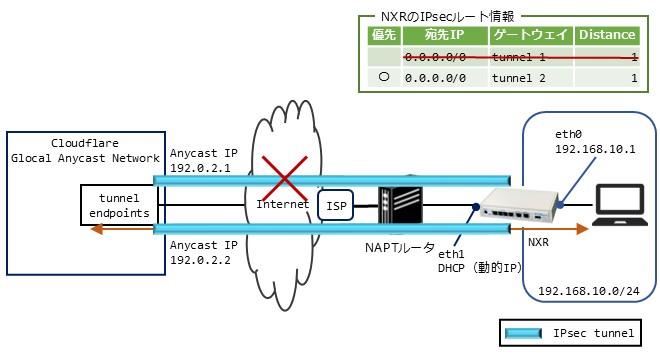

〔 IPsec トンネル1障害時 〕

- いずれかの NAT-T を使用した IPsec トンネル(192.0.2.1 または 192.0.2.2)がダウンした場合、残存する IPsec トンネルへ自動的にフェイルオーバーします。

【 設定例 】

〔 Cloudflare WAN の設定 〕

Cloudflare WAN の IPsec に関する情報は、GRE and IPsec tunnels に関するドキュメントを参照してください。

設定時に使用する主なパラメータは以下のとおりです。

| IPsecTunnel1 | IPsecTunnel2 | |

| Anycast IP アドレス | 192.0.2.1 | 192.0.2.2 |

| IKE ID(ID_FQDN) | xxx.zzz.ipsec.cloudflare.com | yyy.zzz.ipsec.cloudflare.com |

| 共有シークレット | IPsecKEY | IPsecKEY |

| Tunnel IP アドレス | 10.10.10.101/31 | 10.10.10.105/31 |

〔 NXR の設定 〕

nxr530# configure terminal

nxr530(config)# interface ethernet 0

nxr530(config-if)# ip address 192.168.10.1/24

nxr530(config-if)# exit

nxr530(config)# ip route 192.0.2.1/32 dhcp ethernet 1

nxr530(config)# ip route 192.0.2.2/32 dhcp ethernet 1

nxr530(config)# ip route 0.0.0.0/0 tunnel 1 1

nxr530(config)# ip route 0.0.0.0/0 tunnel 2 1

nxr530(config)# ip route 0.0.0.0/0 null 254

nxr530(config)# ipsec priority-ignore enable

nxr530(config)# ipsec access-list IPsec_ACL ip any any

nxr530(config)# ipsec local policy 1

nxr530(config-ipsec-local)# address ip

nxr530(config-ipsec-local)# self-identity fqdn xxx.zzz.ipsec.cloudflare.com

nxr530(config-ipsec-local)# udp port 4500

nxr530(config-ipsec-local)# exit

nxr530(config)# ipsec local policy 2

nxr530(config-ipsec-local)# address ip

nxr530(config-ipsec-local)# self-identity fqdn yyy.zzz.ipsec.cloudflare.com

nxr530(config-ipsec-local)# udp port 4500

nxr530(config-ipsec-local)# exit

nxr530(config)# ipsec isakmp policy 1

nxr530(config-ipsec-isakmp)# description Cloudflare_WAN-IPsecTunnel1

nxr530(config-ipsec-isakmp)# version 2

nxr530(config-ipsec-isakmp)# authentication pre-share IPsecKEY

nxr530(config-ipsec-isakmp)# hash sha256

nxr530(config-ipsec-isakmp)# encryption aes256

nxr530(config-ipsec-isakmp)# group 20

nxr530(config-ipsec-isakmp)# lifetime 86400

nxr530(config-ipsec-isakmp)# remote address ip 192.0.2.1

nxr530(config-ipsec-isakmp)# remote udp port 4500

nxr530(config-ipsec-isakmp)# keepalive 30 3 periodic restart

nxr530(config-ipsec-isakmp)# local policy 1

nxr530(config-ipsec-isakmp)# exit

nxr530(config)# interface tunnel 1

nxr530(config-tunnel)# description Cloudflare_WAN-IPsecTunnel1

nxr530(config-tunnel)# ip address 10.10.10.100/31

nxr530(config-tunnel)# tunnel mode ipsec ipv4

nxr530(config-tunnel)# tunnel protection ipsec policy 1

nxr530(config-tunnel)# ip tcp adjust-mss auto

nxr530(config-tunnel)# exit

nxr530(config)# ipsec tunnel policy 1

nxr530(config-ipsec-tunnel)# description Cloudflare_WAN-IPsecTunnel1

nxr530(config-ipsec-tunnel)# negotiation-mode auto

nxr530(config-ipsec-tunnel)# no set anti-replay-check

nxr530(config-ipsec-tunnel)# set transform esp-aes256 esp-sha256-hmac

nxr530(config-ipsec-tunnel)# set pfs group20

nxr530(config-ipsec-tunnel)# set sa lifetime 28800

nxr530(config-ipsec-tunnel)# set key-exchange isakmp 1

nxr530(config-ipsec-tunnel)# match address IPsec_ACL

nxr530(config-ipsec-tunnel)# exit

nxr530(config)# ipsec isakmp policy 2

nxr530(config-ipsec-isakmp)# description Cloudflare_WAN-IPsecTunnel2

nxr530(config-ipsec-isakmp)# version 2

nxr530(config-ipsec-isakmp)# authentication pre-share IPsecKEY

nxr530(config-ipsec-isakmp)# hash sha256

nxr530(config-ipsec-isakmp)# encryption aes256

nxr530(config-ipsec-isakmp)# group 20

nxr530(config-ipsec-isakmp)# lifetime 86400

nxr530(config-ipsec-isakmp)# remote address ip 192.0.2.2

nxr530(config-ipsec-isakmp)# remote udp port 4500

nxr530(config-ipsec-isakmp)# keepalive 30 3 periodic restart

nxr530(config-ipsec-isakmp)# local policy 2

nxr530(config-ipsec-isakmp)# exit

nxr530(config)# interface tunnel 2

nxr530(config-tunnel)# description Cloudflare_WAN-IPsecTunnel2

nxr530(config-tunnel)# ip address 10.10.10.104/31

nxr530(config-tunnel)# tunnel mode ipsec ipv4

nxr530(config-tunnel)# tunnel protection ipsec policy 2

nxr530(config-tunnel)# ip tcp adjust-mss auto

nxr530(config-tunnel)# exit

nxr530(config)# ipsec tunnel policy 2

nxr530(config-ipsec-tunnel)# description Cloudflare_WAN-IPsecTunnel2

nxr530(config-ipsec-tunnel)# negotiation-mode auto

nxr530(config-ipsec-tunnel)# no set anti-replay-check

nxr530(config-ipsec-tunnel)# set transform esp-aes256 esp-sha256-hmac

nxr530(config-ipsec-tunnel)# set pfs group20

nxr530(config-ipsec-tunnel)# set sa lifetime 28800

nxr530(config-ipsec-tunnel)# set key-exchange isakmp 2

nxr530(config-ipsec-tunnel)# match address IPsec_ACL

nxr530(config-ipsec-tunnel)# exit

nxr530(config)# interface ethernet 1

nxr530(config-if)# ip address dhcp

nxr530(config-if)# ip tcp adjust-mss auto

nxr530(config-if)# ipsec policy 1

nxr530(config-if)# ipsec policy 2

nxr530(config-if)# exit

nxr530(config)# dns

nxr530(config-dns)# service enable

nxr530(config-dns)# exit

nxr530(config)# fast-forwarding enable

nxr530(config)# exit

nxr530# save config

nxr530(config)# interface ethernet 0

nxr530(config-if)# ip address 192.168.10.1/24

nxr530(config-if)# exit

nxr530(config)# ip route 192.0.2.1/32 dhcp ethernet 1

nxr530(config)# ip route 192.0.2.2/32 dhcp ethernet 1

nxr530(config)# ip route 0.0.0.0/0 tunnel 1 1

nxr530(config)# ip route 0.0.0.0/0 tunnel 2 1

nxr530(config)# ip route 0.0.0.0/0 null 254

nxr530(config)# ipsec priority-ignore enable

nxr530(config)# ipsec access-list IPsec_ACL ip any any

nxr530(config)# ipsec local policy 1

nxr530(config-ipsec-local)# address ip

nxr530(config-ipsec-local)# self-identity fqdn xxx.zzz.ipsec.cloudflare.com

nxr530(config-ipsec-local)# udp port 4500

nxr530(config-ipsec-local)# exit

nxr530(config)# ipsec local policy 2

nxr530(config-ipsec-local)# address ip

nxr530(config-ipsec-local)# self-identity fqdn yyy.zzz.ipsec.cloudflare.com

nxr530(config-ipsec-local)# udp port 4500

nxr530(config-ipsec-local)# exit

nxr530(config)# ipsec isakmp policy 1

nxr530(config-ipsec-isakmp)# description Cloudflare_WAN-IPsecTunnel1

nxr530(config-ipsec-isakmp)# version 2

nxr530(config-ipsec-isakmp)# authentication pre-share IPsecKEY

nxr530(config-ipsec-isakmp)# hash sha256

nxr530(config-ipsec-isakmp)# encryption aes256

nxr530(config-ipsec-isakmp)# group 20

nxr530(config-ipsec-isakmp)# lifetime 86400

nxr530(config-ipsec-isakmp)# remote address ip 192.0.2.1

nxr530(config-ipsec-isakmp)# remote udp port 4500

nxr530(config-ipsec-isakmp)# keepalive 30 3 periodic restart

nxr530(config-ipsec-isakmp)# local policy 1

nxr530(config-ipsec-isakmp)# exit

nxr530(config)# interface tunnel 1

nxr530(config-tunnel)# description Cloudflare_WAN-IPsecTunnel1

nxr530(config-tunnel)# ip address 10.10.10.100/31

nxr530(config-tunnel)# tunnel mode ipsec ipv4

nxr530(config-tunnel)# tunnel protection ipsec policy 1

nxr530(config-tunnel)# ip tcp adjust-mss auto

nxr530(config-tunnel)# exit

nxr530(config)# ipsec tunnel policy 1

nxr530(config-ipsec-tunnel)# description Cloudflare_WAN-IPsecTunnel1

nxr530(config-ipsec-tunnel)# negotiation-mode auto

nxr530(config-ipsec-tunnel)# no set anti-replay-check

nxr530(config-ipsec-tunnel)# set transform esp-aes256 esp-sha256-hmac

nxr530(config-ipsec-tunnel)# set pfs group20

nxr530(config-ipsec-tunnel)# set sa lifetime 28800

nxr530(config-ipsec-tunnel)# set key-exchange isakmp 1

nxr530(config-ipsec-tunnel)# match address IPsec_ACL

nxr530(config-ipsec-tunnel)# exit

nxr530(config)# ipsec isakmp policy 2

nxr530(config-ipsec-isakmp)# description Cloudflare_WAN-IPsecTunnel2

nxr530(config-ipsec-isakmp)# version 2

nxr530(config-ipsec-isakmp)# authentication pre-share IPsecKEY

nxr530(config-ipsec-isakmp)# hash sha256

nxr530(config-ipsec-isakmp)# encryption aes256

nxr530(config-ipsec-isakmp)# group 20

nxr530(config-ipsec-isakmp)# lifetime 86400

nxr530(config-ipsec-isakmp)# remote address ip 192.0.2.2

nxr530(config-ipsec-isakmp)# remote udp port 4500

nxr530(config-ipsec-isakmp)# keepalive 30 3 periodic restart

nxr530(config-ipsec-isakmp)# local policy 2

nxr530(config-ipsec-isakmp)# exit

nxr530(config)# interface tunnel 2

nxr530(config-tunnel)# description Cloudflare_WAN-IPsecTunnel2

nxr530(config-tunnel)# ip address 10.10.10.104/31

nxr530(config-tunnel)# tunnel mode ipsec ipv4

nxr530(config-tunnel)# tunnel protection ipsec policy 2

nxr530(config-tunnel)# ip tcp adjust-mss auto

nxr530(config-tunnel)# exit

nxr530(config)# ipsec tunnel policy 2

nxr530(config-ipsec-tunnel)# description Cloudflare_WAN-IPsecTunnel2

nxr530(config-ipsec-tunnel)# negotiation-mode auto

nxr530(config-ipsec-tunnel)# no set anti-replay-check

nxr530(config-ipsec-tunnel)# set transform esp-aes256 esp-sha256-hmac

nxr530(config-ipsec-tunnel)# set pfs group20

nxr530(config-ipsec-tunnel)# set sa lifetime 28800

nxr530(config-ipsec-tunnel)# set key-exchange isakmp 2

nxr530(config-ipsec-tunnel)# match address IPsec_ACL

nxr530(config-ipsec-tunnel)# exit

nxr530(config)# interface ethernet 1

nxr530(config-if)# ip address dhcp

nxr530(config-if)# ip tcp adjust-mss auto

nxr530(config-if)# ipsec policy 1

nxr530(config-if)# ipsec policy 2

nxr530(config-if)# exit

nxr530(config)# dns

nxr530(config-dns)# service enable

nxr530(config-dns)# exit

nxr530(config)# fast-forwarding enable

nxr530(config)# exit

nxr530# save config

【 設定例解説 】

〔 NXRの設定 〕

1. <LAN側(ethernet 0)インタフェース設定>

nxr530(config)# interface ethernet 0

nxr530(config-if)# ip address 192.168.10.1/24

nxr530(config-if)# ip address 192.168.10.1/24

ethernet 0 インタフェースに IP アドレスを設定します。

2. <スタティックルート設定>

nxr530(config)# ip route 192.0.2.1/32 dhcp ethernet 1

nxr530(config)# ip route 192.0.2.2/32 dhcp ethernet 1

nxr530(config)# ip route 192.0.2.2/32 dhcp ethernet 1

Cloudflare WAN の IPsec エンドポイント IP アドレス(192.0.2.1 および 192.0.2.2)へのスタティックルートを設定します。

nxr530(config)# ip route 0.0.0.0/0 tunnel 1 1

nxr530(config)# ip route 0.0.0.0/0 tunnel 2 1

nxr530(config)# ip route 0.0.0.0/0 null 254

nxr530(config)# ip route 0.0.0.0/0 tunnel 2 1

nxr530(config)# ip route 0.0.0.0/0 null 254

宛先 0.0.0.0/0(デフォルトルート)へのスタティックルートを複数設定し、優先度により経路を制御します。

3. <IPsec priority-ignore 設定>

nxr530(config)# ipsec priority-ignore enable

IPsec の priority-ignore 機能を有効にします。

4. <IPsec アクセスリスト設定>

nxr530(config)# ipsec access-list IPsec_ACL ip any any

IPsec アクセスリスト IPsec_ACL を設定します。

5. <IPsec ローカルポリシー設定1>

nxr530(config)# ipsec local policy 1

nxr530(config-ipsec-local)# address ip

nxr530(config-ipsec-local)# address ip

IPsec トンネルの送信元アドレス種別を ip に設定します。

nxr530(config-ipsec-local)# self-identity fqdn xxx.zzz.ipsec.cloudflare.com

セルフ ID を FQDN 方式で xxx.zzz.ipsec.cloudflare.com に設定します。

※ セルフ ID には、Cloudflare から指定された値を設定してください。

nxr530(config-ipsec-local)# udp port 4500

送信元 UDP ポートを 4500 に設定します。

6. <IPsec ローカルポリシー設定2>

nxr530(config)# ipsec local policy 2

nxr530(config-ipsec-local)# address ip

nxr530(config-ipsec-local)# address ip

IPsec トンネルの送信元アドレス種別を ip に設定します。

nxr530(config-ipsec-local)# self-identity fqdn yyy.zzz.ipsec.cloudflare.com

セルフ ID を FQDN 方式で yyy.zzz.ipsec.cloudflare.com に設定します。

※ セルフ ID には、Cloudflare から指定された値を設定してください。

nxr530(config-ipsec-local)# udp port 4500

送信元 UDP ポートを 4500 に設定します。

7. <IPsec ISAKMP ポリシー設定1>

nxr530(config)# ipsec isakmp policy 1

nxr530(config-ipsec-isakmp)# description Cloudflare_WAN-IPsecTunnel1

nxr530(config-ipsec-isakmp)# description Cloudflare_WAN-IPsecTunnel1

ISAKMP ポリシー 1 の説明文を設定します。

nxr530(config-ipsec-isakmp)# version 2

IKE のバージョンを 2(IKEv2)に設定します。

nxr530(config-ipsec-isakmp)# authentication pre-share IPsecKEY

認証方式を pre-share に設定し、事前共有鍵を IPsecKEY に設定します。

※ 事前共有鍵には、Cloudflare から指定された値を設定してください。

nxr530(config-ipsec-isakmp)# hash sha256

認証アルゴリズムを sha256 に設定します。

nxr530(config-ipsec-isakmp)# encryption aes256

暗号化アルゴリズムを aes256 に設定します。

nxr530(config-ipsec-isakmp)# group 20

Diffie-Hellman(DH)グループを 20 に設定します。

nxr530(config-ipsec-isakmp)# lifetime 86400

IKE SA のライフタイムを 86400 秒に設定します。

nxr530(config-ipsec-isakmp)# remote address ip 192.0.2.1

リモートアドレスに 192.0.2.1 を設定します。

nxr530(config-ipsec-isakmp)# remote udp port 4500

リモート UDP ポートに 4500 を設定します。

nxr530(config-ipsec-isakmp)# keepalive 30 3 periodic restart

IKE KeepAlive(DPD)の各パラメータを設定します。

- 監視間隔を 30 秒に設定します。

- リトライ回数を 3 回に設定します。

- ダウン検知後に IKE を再ネゴシエーションするように設定します。

nxr530(config-ipsec-isakmp)# local policy 1

この ISAKMP ポリシーで使用する IPsec ローカルポリシー番号を 1 に設定します。

8. <トンネル 1(tunnel 1)インタフェース設定>

nxr530(config)# interface tunnel 1

nxr530(config-tunnel)# description Cloudflare_WAN-IPsecTunnel1

nxr530(config-tunnel)# description Cloudflare_WAN-IPsecTunnel1

tunnel 1 インタフェースの説明文を設定します。

nxr530(config-tunnel)# ip address 10.10.10.100/31

tunnel 1 インタフェースに IP アドレスを設定します。

nxr530(config-tunnel)# tunnel mode ipsec ipv4

トンネルモードを ipsec ipv4 に設定します。

nxr530(config-tunnel)# tunnel protection ipsec policy 1

このトンネルで使用する IPsec トンネルポリシー番号を 1 に設定します。

nxr530(config-tunnel)# ip tcp adjust-mss auto

TCP MSS 調整を auto に設定します。

9. <IPsec トンネルポリシー設定1>

nxr530(config)# ipsec tunnel policy 1

nxr530(config-ipsec-tunnel)# description Cloudflare_WAN-IPsecTunnel1

nxr530(config-ipsec-tunnel)# description Cloudflare_WAN-IPsecTunnel1

IPsec トンネルポリシー 1 の説明文を設定します。

nxr530(config-ipsec-tunnel)# negotiation-mode auto

ネゴシエーションモードを auto に設定します。

nxr530(config-ipsec-tunnel)# no set anti-replay-check

アンチリプレイチェックを無効にします。

nxr530(config-ipsec-tunnel)# set transform esp-aes256 esp-sha256-hmac

暗号化アルゴリズムを esp-aes256、認証アルゴリズムを esp-sha256-hmac に設定します。

nxr530(config-ipsec-tunnel)# set pfs group20

Perfect Forward Secrecy(PFS)を有効にし、DH グループを group20 に設定します。

nxr530(config-ipsec-tunnel)# set sa lifetime 28800

Child SA のライフタイムを 28800 秒に設定します。

nxr530(config-ipsec-tunnel)# set key-exchange isakmp 1

このトンネルポリシーで使用する IPsec ISAKMP ポリシー番号を 1 に設定します。

nxr530(config-ipsec-tunnel)# match address IPsec_ACL

このトンネルポリシーに IPsec アクセスリスト IPsec_ACL を適用します。

10. <IPsec ISAKMP ポリシー設定2>

nxr530(config)# ipsec isakmp policy 2

nxr530(config-ipsec-isakmp)# description Cloudflare_WAN-IPsecTunnel2

nxr530(config-ipsec-isakmp)# description Cloudflare_WAN-IPsecTunnel2

ISAKMP ポリシー 2 の説明文を設定します。

nxr530(config-ipsec-isakmp)# version 2

IKE のバージョンを 2(IKEv2)に設定します。

nxr530(config-ipsec-isakmp)# authentication pre-share IPsecKEY

認証方式を pre-share に設定し、事前共有鍵を IPsecKEY に設定します。

※ 事前共有鍵には、Cloudflare から指定された値を設定してください。

nxr530(config-ipsec-isakmp)# hash sha256

認証アルゴリズムを sha256 に設定します。

nxr530(config-ipsec-isakmp)# encryption aes256

暗号化アルゴリズムを aes256 に設定します。

nxr530(config-ipsec-isakmp)# group 20

DH グループを 20 に設定します。

nxr530(config-ipsec-isakmp)# lifetime 86400

IKE SA のライフタイムを 86400 秒に設定します。

nxr530(config-ipsec-isakmp)# remote address ip 192.0.2.2

リモートアドレスに 192.0.2.2 を設定します。

nxr530(config-ipsec-isakmp)# remote udp port 4500

リモート UDP ポートに 4500 を設定します。

nxr530(config-ipsec-isakmp)# keepalive 30 3 periodic restart

IKE KeepAlive(DPD)の各パラメータを設定します。

- 監視間隔を 30 秒に設定します。

- リトライ回数を 3 回に設定します。

- ダウン検知後に IKE を再ネゴシエーションするように設定します。

nxr530(config-ipsec-isakmp)# local policy 2

この ISAKMP ポリシーで使用する IPsec ローカルポリシー番号を 2 に設定します。

11. <トンネル 2(tunnel 2)インタフェース設定>

nxr530(config)# interface tunnel 2

nxr530(config-tunnel)# description Cloudflare_WAN-IPsecTunnel2

nxr530(config-tunnel)# description Cloudflare_WAN-IPsecTunnel2

tunnel 2 インタフェースの説明文を設定します。

nxr530(config-tunnel)# ip address 10.10.10.104/31

tunnel 2 インタフェースに IP アドレスを設定します。

nxr530(config-tunnel)# tunnel mode ipsec ipv4

トンネルモードを ipsec ipv4 に設定します。

nxr530(config-tunnel)# tunnel protection ipsec policy 2

このトンネルで使用する IPsec トンネルポリシー番号を 2 に設定します。

nxr530(config-tunnel)# ip tcp adjust-mss auto

TCP MSS 調整を auto に設定します。

12. <IPsec トンネルポリシー設定2>

nxr530(config)# ipsec tunnel policy 2

nxr530(config-ipsec-tunnel)# description Cloudflare_WAN-IPsecTunnel2

nxr530(config-ipsec-tunnel)# description Cloudflare_WAN-IPsecTunnel2

IPsec トンネルポリシー 2 の説明文を設定します。

nxr530(config-ipsec-tunnel)# negotiation-mode auto

ネゴシエーションモードを auto に設定します。

nxr530(config-ipsec-tunnel)# no set anti-replay-check

アンチリプレイチェックを無効にします。

nxr530(config-ipsec-tunnel)# set transform esp-aes256 esp-sha256-hmac

暗号化アルゴリズムを esp-aes256、認証アルゴリズムを esp-sha256-hmac に設定します。

nxr530(config-ipsec-tunnel)# set pfs group20

PFS を有効にし、DH グループを group20 に設定します。

nxr530(config-ipsec-tunnel)# set sa lifetime 28800

Child SA のライフタイムを 28800 秒に設定します。

nxr530(config-ipsec-tunnel)# set key-exchange isakmp 2

このトンネルポリシーで使用する IPsec ISAKMP ポリシー番号を 2 に設定します。

nxr530(config-ipsec-tunnel)# match address IPsec_ACL

このトンネルポリシーに IPsec アクセスリスト IPsec_ACL を適用します。

13. <WAN側(ethernet 1)インタフェース設定>

nxr530(config)# interface ethernet 1

nxr530(config-if)# ip address dhcp

nxr530(config-if)# ip address dhcp

ethernet 1 インタフェースを DHCP クライアントに設定します。

nxr530(config-if)# ip tcp adjust-mss auto

TCP MSS 調整を auto に設定します。

nxr530(config-if)# ipsec policy 1

nxr530(config-if)# ipsec policy 2

nxr530(config-if)# ipsec policy 2

このインタフェースで使用する IPsec ローカルポリシー番号を 1 および 2 に設定します。

14. <DNS 設定>

nxr530(config)# dns

nxr530(config-dns)# service enable

nxr530(config-dns)# service enable

DNS 機能を有効にします。

15. <ファストフォワーディング設定>

nxr530(config)# fast-forwarding enable

ファストフォワーディング機能を有効にします。

16. <設定の保存>

nxr530# save config

現在の設定を保存します。

【 端末の設定例 】

| IP アドレス | 192.168.10.100 |

| サブネットマスク | 255.255.255.0 |

| デフォルトゲートウェイ | 192.168.10.1 |

| DNS サーバ |

【 補足 】

〔IPsec 経由でのルータアクセス〕

forbidden-access-wan 機能が有効になっている場合、IPsec 経由でルータにアクセスすることはできません。

IPsec 経由でアクセスする場合は、トンネルインタフェースでアクセスを許可するフィルタを設定してください。

※ 工場出荷状態では、ethernet 0 インタフェース以外からの HTTP サーバ、SSH サーバ、TELNET サーバへのアクセスが禁止されています。

(TELNET サーバは対応機種のみ)

以下は設定例です。

<IP アクセスリスト設定>

(config)# ip access-list tunnel1_IN permit 192.168.0.0/24 192.168.10.1 tcp any 22

(config)# ip access-list tunnel1_IN permit 192.168.0.0/24 192.168.10.1 tcp any 880

(config)# ip access-list tunnel1_IN permit 192.168.0.0/24 192.168.10.1 tcp any 880

IP アクセスリスト tunnel1_IN を設定し、以下の通信を許可します。

・送信元 IP アドレス 192.168.0.0/24 から、宛先 IP アドレス 192.168.10.1 への宛先 TCP ポート 22 および 880 の通信を許可します。

<トンネル 1(tunnel 1)インタフェース設定>

(config)# interface tunnel 1

(config-tunnel)# ip access-group in tunnel1_IN

(config-tunnel)# ip access-group in tunnel1_IN

受信方向(in)に IP アクセスリスト tunnel1_IN を適用します。

【 付録 】

目次

- 1. Route Based IPsec設定

- 2. Policy Based IPsec設定

- 3. リモートアクセスVPN設定

- 4. Virtual Private Cloud(VPC)設定

- Virtual Private Cloud(VPC)設定一覧

- 4-1. Cloudn Compute(VPCタイプOpenNW)接続設定

- 4-2. Windows Azure接続設定

- 4-3. Amazon VPCとのVPN接続(スタティックルートの利用)

- 4-4. Amazon VPCとのVPN接続(BGPの利用)

- 4-5. Google Cloud PlatformとのVPN接続(スタティックルートの利用)

- 4-6. Oracle Cloud InfrastructureとのVPN接続(スタティックルートの利用)

- 4-7. Oracle Cloud InfrastructureとのVPN接続(BGPの利用)

- 4-8. Cloudflare WAN 接続(IPsec/二重トンネル/ECMP/フェイルオーバー)

- 4-9. Cloudflare WAN 接続(IPsec NAT-T/二重トンネル/ECMP/フェイルオーバー)

- 5. 冗長化設定

- 6. IKEv2設定

更新情報

→ 一覧へ- 2026.04.01NXR,VXR

IPsec編

4-9. Cloudflare WAN 接続(IPsec NAT-T/二重トンネル/ECMP/フェイルオーバー) - 2026.04.01NXR,VXR

IPsec編

4-8. Cloudflare WAN 接続(IPsec/二重トンネル/ECMP/フェイルオーバー) - 2026.03.10CB

CB-230編

1.1 CB-230 シリアルポートからのアラーム(バッテリー電圧異常)を受けてMAをシャットダウンさせる - 2026.03.05NXR,VXR

REST-API編

2-8. exec系,showコマンドの実行(maint/cli) - 2026.01.20NXR,VXR

無線LAN編

5-6. 無線 LAN 設定(802.11ax/6 GHz/RADIUS)

カテゴリ

タグ

- CRG

- DDNS

- DHCP

- DNAT

- DNSインターセプト

- Ethernet

- IIJモバイル

- IKE Modeconfig

- IKEv2 Configuration Payload

- IPinIP

- IPoE

- IPv6

- KDDI

- L2TPv3

- MAP-E

- NGN

- NTTドコモ

- PBR

- Policy Based IPsec

- PPP

- PPPoE

- QoS

- RADIUS連携

- RAシリーズ

- Route Based IPsec

- SMS

- SNAT

- SoftBank

- UPnP

- URL転送

- VLAN

- VRRP

- Web認証

- WiMAX

- コンフィグロールバック

- ネットイベント

- フィルタ

- ブリッジ

- モニタログ

- ワイモバイル

- 仮想スイッチ

- 冗長化

- 無線LAN